บทนำ

ในยุคดิจิทัลที่ทุกสิ่งเชื่อมโยงกันผ่านเครือข่ายไร้สาย ความปลอดภัยของ Wi-Fi จึงเป็นหัวใจสำคัญในการปกป้องข้อมูลส่วนบุคคลและองค์กร เทคโนโลยีการเข้ารหัส Wi-Fi ได้พัฒนามาอย่างต่อเนื่อง ตั้งแต่ WEP, WPA, WPA2 และล่าสุดคือ WPA3 ซึ่งแต่ละเวอร์ชันต่างนำเสนอระดับความปลอดภัยที่แตกต่างกัน การทำความเข้าใจความแตกต่างระหว่าง WPA2 และ WPA3 จึงเป็นสิ่งจำเป็นอย่างยิ่ง โดยเฉพาะอย่างยิ่งเมื่อคุณกำลังพิจารณาซื้ออุปกรณ์ Router ใหม่ บทความนี้จะเจาะลึกถึงหลักการทำงาน ความแตกต่างทางเทคนิค จุดแข็ง จุดอ่อน และผลกระทบต่อการรักษาความปลอดภัยของเครือข่ายไร้สาย รวมถึงบทบาทในการป้องกันการโจมตีทางไซเบอร์ เพื่อให้คุณสามารถตัดสินใจเลือก Router ที่เหมาะสมและปลอดภัยที่สุดสำหรับคุณได้

เนื้อหาหลัก: WPA3 vs WPA2: ความแตกต่างที่คุณต้องรู้ก่อนซื้อ Router ใหม่

เทคโนโลยี Wi-Fi ได้กลายเป็นส่วนหนึ่งของชีวิตประจำวันของเรา ไม่ว่าจะเป็นที่บ้าน ที่ทำงาน หรือในที่สาธารณะ การปกป้องข้อมูลที่ส่งผ่านเครือข่ายเหล่านี้จึงเป็นสิ่งสำคัญ การเข้ารหัส Wi-Fi ทำหน้าที่เป็นปราการด่านแรกในการป้องกันการดักฟังและเข้าถึงข้อมูลโดยไม่ได้รับอนุญาต ตลอดหลายปีที่ผ่านมา มาตรฐานการเข้ารหัสได้พัฒนาไปอย่างมาก โดยเฉพาะอย่างยิ่งการเปลี่ยนผ่านจาก WPA2 ไปสู่ WPA3 ที่นำมาซึ่งการยกระดับความปลอดภัยอย่างมีนัยสำคัญ

WPA2: มาตรฐานที่คุ้นเคยกับการโจมตีที่พบได้

Wi-Fi Protected Access II (WPA2) เปิดตัวในปี 2004 โดยใช้ Advanced Encryption Standard (AES) เป็นอัลกอริทึมการเข้ารหัสหลัก ร่วมกับโปรโตคอล Counter Mode with Cipher Block Chaining Message Authentication Code (CCMP) ซึ่งเป็นสิ่งที่ทำให้ WPA2 มีความปลอดภัยสูงกว่า WPA และ WEP อย่างมาก WPA2 กลายเป็นมาตรฐานอุตสาหกรรมมานานนับทศวรรษ มีสองโหมดการทำงานหลัก:

- WPA2-Personal (PSK - Pre-Shared Key): สำหรับบ้านและธุรกิจขนาดเล็ก ผู้ใช้ตั้งรหัสผ่านเดียวกันสำหรับทุกคนที่เชื่อมต่อ

- WPA2-Enterprise (802.1X): สำหรับองค์กรขนาดใหญ่ ใช้เซิร์ฟเวอร์ RADIUS ในการตรวจสอบสิทธิ์ผู้ใช้แต่ละรายผ่านชื่อผู้ใช้และรหัสผ่าน หรือใบรับรองดิจิทัล ทำให้มีความปลอดภัยที่สูงกว่ามาก

- KRACK (Key Reinstallation Attacks): ในปี 2017 ได้มีการค้นพบช่องโหว่ร้ายแรงในโปรโตคอล WPA2 ที่เรียกว่า KRACK ซึ่งอนุญาตให้ผู้โจมตีสามารถดักฟังข้อมูลที่เข้ารหัสได้ ผู้โจมตีสามารถติดตั้งคีย์เข้ารหัสซ้ำ ทำให้ผู้โจมตีสามารถถอดรหัสข้อมูลที่ส่งผ่านเครือข่ายได้ โดยช่องโหว่นี้อยู่ในระดับโปรโตคอล ไม่ใช่แค่การใช้งาน ทำให้มีผลกระทบต่ออุปกรณ์จำนวนมาก

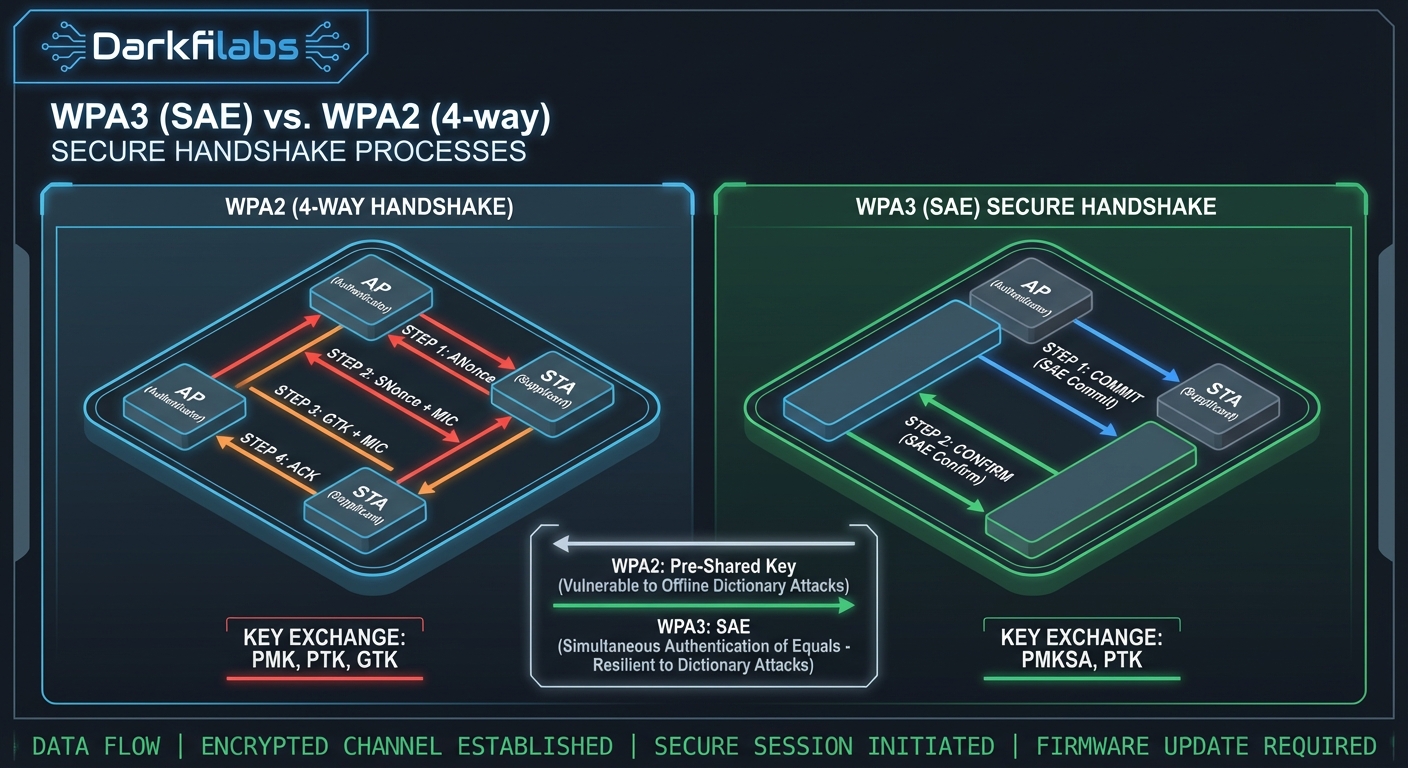

- การโจมตีแบบพจนานุกรม (Dictionary Attacks) สำหรับ WPA2-Personal: แม้ WPA2-Personal จะใช้รหัสผ่าน (PSK) ในการตรวจสอบสิทธิ์ แต่กระบวนการ Four-Way Handshake ที่ใช้ในการแลกเปลี่ยนคีย์นั้น ผู้โจมตีสามารถดักจับส่วนหนึ่งของ Handshake (EAPOL frames) และใช้เครื่องมือถอดรหัสแบบออฟไลน์ (Offline Brute-Force/Dictionary Attack) เพื่อพยายามเดารหัสผ่านได้ หากรหัสผ่านที่ตั้งไว้ไม่แข็งแรงพอ การโจมตีนี้ก็ประสบความสำเร็จได้ง่าย

- การแลกเปลี่ยนคีย์แบบ Simultaneous Authentication of Equals (SAE): นี่คือการเปลี่ยนแปลงที่สำคัญที่สุดสำหรับ WPA3-Personal โดย SAE ได้รับการออกแบบมาเพื่อแทนที่ Pre-Shared Key (PSK) ของ WPA2 และแก้ไขปัญหาการโจมตีแบบพจนานุกรม SAE ใช้โปรโตคอล Dragonfly Handshake ที่ป้องกันการโจมตีแบบ Offline Dictionary Attack และให้ Perfect Forward Secrecy (PFS) สำหรับการเชื่อมต่อแต่ละครั้ง

- Perfect Forward Secrecy (PFS): WPA3 รับประกัน PFS ซึ่งหมายความว่าแม้ว่าคีย์เข้ารหัสหลักระยะยาว (Long-Term Key) จะถูกบุกรุกในภายหลัง ข้อมูลที่เข้ารหัสก่อนหน้านี้ก็ยังคงปลอดภัยและไม่สามารถถอดรหัสได้ สิ่งนี้สำคัญมากในการป้องกันการดักจับข้อมูลในอนาคต

- Wi-Fi Enhanced Open (OWE - Opportunistic Wireless Encryption): สำหรับเครือข่าย Wi-Fi สาธารณะ (Open Networks) WPA3 แนะนำ OWE ซึ่งให้การเข้ารหัสข้อมูลเป็นรายบุคคลโดยอัตโนมัติ แม้ว่าเครือข่ายนั้นจะไม่มีการตั้งรหัสผ่านก็ตาม สิ่งนี้ช่วยป้องกันการดักฟังข้อมูลในลักษณะ Man-in-the-Middle Attack ในเครือข่ายสาธารณะได้อย่างมีประสิทธิภาพ

- การเพิ่มประสิทธิภาพสำหรับ WPA3-Enterprise: สำหรับเครือข่ายองค์กร WPA3-Enterprise ใช้ชุดการเข้ารหัสแบบ 192 บิต (CNSSP 15) ซึ่งให้ความแข็งแกร่งในการเข้ารหัสที่สูงขึ้นอย่างมาก เหมาะสำหรับข้อมูลที่ต้องการความปลอดภัยระดับสูงสุด

- ใน WPA2: หากผู้โจมตีสามารถเข้าถึงรหัสผ่าน Wi-Fi (PSK) ได้ พวกเขาสามารถใช้รหัสผ่านนั้นในการถอดรหัสข้อมูลทั้งหมดที่ถูกดักจับไว้ก่อนหน้านี้ได้

- ใน WPA3: เนื่องจาก PFS แต่ละเซสชันการเชื่อมต่อจะสร้างคีย์เข้ารหัสที่ไม่ซ้ำกันและเป็นอิสระต่อกัน แม้ว่าผู้โจมตีจะสามารถเข้าถึงรหัสผ่าน Wi-Fi ได้ในอนาคต (เช่น ผ่านการโจมตีวิศวกรรมสังคม) พวกเขาก็จะไม่สามารถใช้รหัสผ่านนั้นเพื่อถอดรหัสข้อมูลการสื่อสารเก่าๆ ที่ถูกดักจับไว้ก่อนหน้าได้

- WPA2/Open Networks: ในเครือข่ายเปิดที่ไม่มีการเข้ารหัส ผู้โจมตีสามารถดักจับและแก้ไขข้อมูลที่ส่งผ่านเครือข่ายได้ ซึ่งอาจรวมถึงการแทรก Payload ของมัลแวร์เข้าไปในไฟล์ดาวน์โหลด หรือการเปลี่ยนเส้นทางการเข้าถึงเว็บไซต์ (DNS Spoofing) เพื่อหลอกให้ผู้ใช้ดาวน์โหลดมัลแวร์

- WPA3/OWE: ด้วย OWE แม้จะเป็นเครือข่ายเปิด ข้อมูลที่ส่งผ่านก็ยังได้รับการเข้ารหัส ซึ่งช่วยลดโอกาสที่ผู้โจมตีจะแทรกแซงหรือแก้ไขข้อมูลเพื่อเผยแพร่มัลแวร์ การที่ทราฟฟิกถูกเข้ารหัสตั้งแต่ต้นทางถึงปลายทางทำให้การวิเคราะห์มัลแวร์ที่อาศัยการแทรกแซงเครือข่ายทำได้ยากขึ้นมากในสภาพแวดล้อม Wi-Fi สาธารณะที่มี OWE

- เลือกใช้ WPA3 เสมอ (ถ้าเป็นไปได้): หาก Router และอุปกรณ์ของคุณรองรับ WPA3 ให้ตั้งค่าเครือข่ายของคุณให้ใช้ WPA3-Personal หรือ WPA3-Enterprise ทันที นี่คือการป้องกันที่ดีที่สุดที่คุณสามารถมีได้

- ใช้รหัสผ่าน (Passphrase) ที่แข็งแกร่งและไม่ซ้ำกัน: สำหรับ WPA3 รหัสผ่านที่แข็งแกร่งยังคงเป็นสิ่งสำคัญแม้จะมี SAE ก็ตาม หลีกเลี่ยงรหัสผ่านที่ง่ายต่อการเดา เช่น วันเกิด หรือชื่อสัตว์เลี้ยง และใช้ความยาวที่เหมาะสม (อย่างน้อย 12-16 ตัวอักษร) ผสมผสานตัวอักษรพิมพ์เล็ก พิมพ์ใหญ่ ตัวเลข และสัญลักษณ์

- อัปเดตเฟิร์มแวร์ Router อย่างสม่ำเสมอ: ผู้ผลิต Router มักจะออกอัปเดตเฟิร์มแวร์เพื่อแก้ไขช่องโหว่ด้านความปลอดภัยและเพิ่มประสิทธิภาพ การอัปเดตเป็นประจำจะช่วยให้ Router ของคุณปลอดภัยจากภัยคุกคามใหม่ๆ

- ปิดการใช้งาน Wi-Fi Protected Setup (WPS): WPS เป็นคุณสมบัติที่ช่วยให้เชื่อมต่อ Wi-Fi ได้ง่ายขึ้น แต่ก็มีช่องโหว่ด้านความปลอดภัยที่รู้จักกันดี หากไม่จำเป็น ควรปิดการใช้งาน WPS ใน Router ของคุณ

- เปลี่ยนชื่อผู้ใช้และรหัสผ่านเริ่มต้นของ Router: Router ส่วนใหญ่มาพร้อมกับชื่อผู้ใช้และรหัสผ่านเริ่มต้นที่รู้จักกันดี ซึ่งเป็นเป้าหมายง่ายสำหรับผู้โจมตี ควรเปลี่ยนเป็นรหัสผ่านที่ซับซ้อนและไม่ซ้ำใครทันทีหลังจากการติดตั้ง

- เปิดใช้งาน Guest Network (เครือข่ายสำหรับแขก): หาก Router ของคุณมีคุณสมบัตินี้ ให้เปิดใช้งาน Guest Network สำหรับผู้เยี่ยมชม การแยกเครือข่ายจะช่วยป้องกันไม่ให้ผู้เยี่ยมชมเข้าถึงอุปกรณ์และข้อมูลส่วนตัวของคุณในเครือข่ายหลัก

- พิจารณาใช้ VPN (Virtual Private Network): โดยเฉพาะอย่างยิ่งเมื่อเชื่อมต่อกับ Wi-Fi สาธารณะ (แม้จะเป็น OWE ก็ตาม) การใช้ VPN จะเพิ่มชั้นความปลอดภัยอีกชั้นหนึ่ง โดยการเข้ารหัสข้อมูลทั้งหมดที่ส่งออกจากอุปกรณ์ของคุณไปยังเซิร์ฟเวอร์ VPN

- ปิดการใช้งาน Remote Management: หากคุณไม่ต้องการเข้าถึงการตั้งค่า Router จากภายนอกเครือข่ายบ้านของคุณ ควรปิดการใช้งาน Remote Management เพื่อลดความเสี่ยงจากการถูกโจมตี

- ตรวจสอบอุปกรณ์ที่เชื่อมต่อเป็นประจำ: ตรวจสอบหน้าการจัดการ Router ของคุณเป็นครั้งคราว เพื่อดูว่ามีอุปกรณ์แปลกปลอมเชื่อมต่อกับเครือข่ายของคุณหรือไม่ หากพบ ให้บล็อกอุปกรณ์นั้นทันที

แม้ WPA2 จะเป็นมาตรฐานที่แข็งแกร่ง แต่ก็มีช่องโหว่ที่ถูกค้นพบและเป็นที่รู้จักกันดี:

WPA3: ยกระดับความปลอดภัยสำหรับอนาคต

Wi-Fi Protected Access 3 (WPA3) เปิดตัวในปี 2018 โดยมุ่งเน้นการแก้ไขช่องโหว่หลักๆ ของ WPA2 และเพิ่มประสิทธิภาพด้านความปลอดภัยให้ทันสมัยยิ่งขึ้น WPA3 นำเสนอคุณสมบัติใหม่ที่สำคัญหลายประการ:

ความแตกต่างหลักระหว่าง WPA3 และ WPA2

| คุณสมบัติ | WPA2 | WPA3 |

| :-------------------- | :----------------------------------- | :---------------------------------- |

| การตรวจสอบสิทธิ์ (Personal) | Pre-Shared Key (PSK) | Simultaneous Authentication of Equals (SAE) |

| การป้องกัน Offline Dictionary Attack | อ่อนแอ (ง่ายต่อการโจมตี) | แข็งแกร่ง (ป้องกันได้) |

| Perfect Forward Secrecy (PFS) | ไม่มี | มี (ในทุกการเชื่อมต่อ) |

| การเข้ารหัสเครือข่ายเปิด (Open Networks) | ไม่มี (ข้อมูลถูกส่งแบบ Plaintext) | มี (Wi-Fi Enhanced Open/OWE) |

| การเข้ารหัส (Enterprise) | 128-bit AES | 192-bit cryptographic suite |

| ความทนทานต่อการโจมตี | มีช่องโหว่ KRACK, Brute-force PSK | แก้ไขช่องโหว่ KRACK, ป้องกัน Brute-force PSK |

| การจัดการคีย์ | 4-way handshake | Dragonfly handshake (SAE) |

การเปลี่ยนผ่านและการรองรับย้อนหลัง (Backward Compatibility)

Router ส่วนใหญ่ที่รองรับ WPA3 มักจะมาพร้อมกับโหมด "Transition Mode" หรือ "WPA3/WPA2-Mixed Mode" ซึ่งช่วยให้อุปกรณ์ที่รองรับ WPA2 ยังคงสามารถเชื่อมต่อกับเครือข่ายได้ตามปกติ ในขณะที่อุปกรณ์ที่รองรับ WPA3 จะใช้ WPA3 เพื่อการเชื่อมต่อที่ปลอดภัยยิ่งขึ้น โหมดนี้ช่วยให้การเปลี่ยนผ่านเป็นไปอย่างราบรื่น แต่ก็มีข้อควรระวัง: หากมีอุปกรณ์ WPA2 จำนวนมากเชื่อมต่อในโหมดนี้ ความปลอดภัยของเครือข่ายโดยรวมอาจถูกลดทอนลงไปตามความอ่อนแอของ WPA2 ดังนั้น เพื่อความปลอดภัยสูงสุด ควรพยายามเปลี่ยนไปใช้ WPA3 แบบเต็มรูปแบบเมื่ออุปกรณ์ทั้งหมดรองรับ

การทำงานเชิงลึกของ WPA3 และผลกระทบต่อการเจาะระบบและนิติวิทยาศาสตร์ดิจิทัล

การเปลี่ยนแปลงจาก WPA2 มาสู่ WPA3 ไม่ใช่เพียงแค่การเพิ่มชื่อใหม่ แต่เป็นการยกเครื่องกลไกพื้นฐานหลายอย่าง เพื่อรับมือกับภัยคุกคามที่ซับซ้อนขึ้น

SAE (Simultaneous Authentication of Equals) และผลกระทบต่อ WiFi Penetration Testing

ใน WPA2-Personal (PSK) กระบวนการ 4-way handshake เพื่อสร้างคีย์เซสชันนั้น สามารถถูกดักจับข้อมูล EAPOL frames ได้ ผู้โจมตีสามารถนำเฟรมเหล่านี้ไปใช้ในการโจมตีแบบออฟไลน์ (offline dictionary attack) เพื่อเดารหัสผ่าน Wi-Fi ของคุณได้ นี่คือตัวอย่างคำสั่ง *เชิงสาธิต* สำหรับการดักจับและโจมตี WPA2-Personal โดยใช้เครื่องมือ Aircrack-ng (สำหรับการทดสอบระบบเจาะข้อมูลแบบมีจริยธรรมเท่านั้น):

1. เปิดโหมด Monitor ของ Wireless Card:

-

sudo airmon-ng start wlan0 (เปลี่ยน wlan0 เป็นชื่อ interface ของคุณ)2. ดักจับ Traffic และ Handshake ของ Access Point เป้าหมาย:

-

sudo airodump-ng --bssid [MAC_AP_เป้าหมาย] --channel [Channel_AP] --write wpa2_capture wlan0mon- (ในหน้าต่าง Terminal อื่น) บังคับให้ Client ทำการเชื่อมต่อใหม่ (Deauthentication Attack) เพื่อให้เกิด Handshake:

-

sudo aireplay-ng --deauth 0 -a [MAC_AP_เป้าหมาย] -c [MAC_Client_ที่เชื่อมต่อ] wlan0mon- หลังจากจับ Handshake ได้ (จะเห็นข้อความ "WPA handshake" ที่มุมขวาบนของ

airodump-ng), หยุดการดักจับ3. โจมตีด้วย Dictionary Attack (ออฟไลน์):

-

aircrack-ng -w /path/to/wordlist.txt wpa2_capture-01.capในทางกลับกัน WPA3 ด้วยโปรโตคอล SAE (Dragonfly Handshake) ป้องกันการโจมตีลักษณะนี้ได้อย่างมีประสิทธิภาพ:

SAE ใช้กลไกที่เรียกว่า "Password Authenticated Key Establishment" (PAKE) ซึ่งหมายความว่าทั้งไคลเอนต์และ Access Point จะต้องยืนยันตัวตนซึ่งกันและกันโดยไม่เปิดเผยข้อมูลรหัสผ่านที่สามารถนำไปโจมตีแบบออฟไลน์ได้ แม้ผู้โจมตีจะดักจับข้อมูล Handshake ของ SAE ได้ พวกเขาจะไม่สามารถใช้ข้อมูลนั้นเพื่อเดารหัสผ่านแบบออฟไลน์ได้ เพราะข้อมูลที่แลกเปลี่ยนนั้นไม่มีค่า Hash ของรหัสผ่านที่สามารถนำไปเปรียบเทียบกับ Dictionary ได้โดยตรง สิ่งนี้ทำให้ WPA3 แข็งแกร่งต่อการโจมตีแบบ Brute-force มากกว่า WPA2 อย่างเห็นได้ชัด สำหรับนักทดสอบการเจาะระบบ การเจาะ WPA3 จึงทำได้ยากขึ้นมากและต้องใช้วิธีการที่ซับซ้อนกว่ามาก เช่น การโจมตีทางวิศวกรรมสังคม (Social Engineering) หรือการโจมตีด้านซอฟต์แวร์บนอุปกรณ์ปลายทางโดยตรงแทนที่จะโจมตีโปรโตคอล Wi-Fi

Perfect Forward Secrecy (PFS) และผลกระทบต่อ Digital Forensics

Perfect Forward Secrecy (PFS) เป็นคุณสมบัติสำคัญของ WPA3 ที่รับประกันว่าคีย์เข้ารหัสที่ใช้สำหรับเซสชันการสื่อสารแต่ละครั้งนั้นเป็นแบบชั่วคราวและไม่สามารถอนุมานได้จากคีย์เข้ารหัสหลักระยะยาว (Long-Term Key) หรือคีย์เซสชันอื่นๆ ที่อาจถูกบุกรุกในภายหลัง

ผลกระทบต่อ Digital Forensics: สำหรับนักนิติวิทยาศาสตร์ดิจิทัล PFS ทำให้การถอดรหัสข้อมูล Wi-Fi ที่ถูกเข้ารหัสด้วย WPA3 เป็นเรื่องที่ท้าทายอย่างมาก หากไม่มีคีย์เซสชันที่เฉพาะเจาะจงที่ใช้ในการเข้ารหัสข้อมูลในขณะนั้น การถอดรหัสข้อมูลที่ดักจับได้จึงแทบเป็นไปไม่ได้ แม้ว่าผู้สอบสวนจะสามารถยึดอุปกรณ์ Router หรือ Client ได้ในภายหลังก็ตาม สิ่งนี้ทำให้ข้อมูลของผู้ใช้มีความเป็นส่วนตัวและปลอดภัยจากการเปิดเผยย้อนหลังมากขึ้น

Wi-Fi Enhanced Open (OWE) และ Malware Analysis

สำหรับเครือข่าย Wi-Fi สาธารณะที่ไม่มีรหัสผ่าน (Open Networks) WPA2 ไม่มีการเข้ารหัสใดๆ ทำให้ข้อมูลที่ส่งผ่านเครือข่ายสามารถถูกดักฟังและอ่านได้ง่ายโดยผู้โจมตี WPA3 แนะนำ Wi-Fi Enhanced Open (OWE) ซึ่งให้การเข้ารหัสข้อมูลเป็นรายบุคคลโดยอัตโนมัติ โดยใช้โปรโตคอล Diffie-Hellman Key Exchange ในการสร้างคีย์เข้ารหัสที่ไม่ซ้ำกันสำหรับแต่ละไคลเอนต์ที่เชื่อมต่อ

ผลกระทบต่อ Malware Analysis:

การเปลี่ยนแปลงเหล่านี้แสดงให้เห็นว่า WPA3 ไม่ได้เป็นเพียงการอัปเกรดเล็กน้อย แต่เป็นการยกระดับความปลอดภัย Wi-Fi ครั้งใหญ่ที่ส่งผลกระทบอย่างลึกซึ้งต่อทั้งการป้องกันการโจมตีและการวิเคราะห์ทางนิติวิทยาศาสตร์

Security Best Practices

เพื่อเพิ่มความปลอดภัยให้กับเครือข่าย Wi-Fi ของคุณ ไม่ว่าคุณจะใช้ WPA2 หรือ WPA3 ควรปฏิบัติตามแนวทางปฏิบัติที่ดีที่สุดดังต่อไปนี้:

บทสรุป

การเปลี่ยนผ่านจาก WPA2 สู่ WPA3 ถือเป็นก้าวสำคัญในการยกระดับความปลอดภัยของเครือข่ายไร้สาย ด้วยคุณสมบัติใหม่ๆ เช่น SAE ที่ป้องกันการโจมตีแบบพจนานุกรม Perfect Forward Secrecy ที่ปกป้องข้อมูลย้อนหลัง และ Wi-Fi Enhanced Open ที่มอบการเข้ารหัสแม้ในเครือข่ายสาธารณะ WPA3 ได้แก้ไขช่องโหว่สำคัญที่พบใน WPA2 และให้ความมั่นใจในการใช้งาน Wi-Fi ที่มากขึ้น

เมื่อคุณกำลังมองหา Router ใหม่ การเลือก Router ที่รองรับ WPA3 ไม่ใช่แค่ตัวเลือกที่ดี แต่เป็นสิ่งจำเป็นสำหรับการปกป้องข้อมูลของคุณในระยะยาว แม้ว่า WPA3 ยังคงอยู่ในช่วงการเปลี่ยนผ่านและอุปกรณ์บางอย่างอาจยังไม่รองรับ แต่การลงทุนในเทคโนโลยีที่ทันสมัยจะช่วยให้คุณปลอดภัยจากภัยคุกคามทางไซเบอร์ที่พัฒนาไปอย่างไม่หยุดยั้ง การทำความเข้าใจความแตกต่างเหล่านี้จะช่วยให้คุณตัดสินใจได้อย่างชาญฉลาดและสร้างรากฐานเครือข่ายที่ปลอดภัยยิ่งขึ้นสำหรับอนาคต