บทนำ

ในยุคดิจิทัลที่การสื่อสารและการใช้ชีวิตส่วนใหญ่อยู่บนแพลตฟอร์มออนไลน์ ข้อมูลที่ผู้คนสร้างขึ้นบนโซเชียลมีเดียและแอปพลิเคชันสนทนาได้กลายเป็นแหล่งข้อมูลสำคัญสำหรับการสืบสวนและตรวจสอบหลักฐานดิจิทัล ไม่ว่าจะเป็นคดีอาชญากรรมทางไซเบอร์ การละเมิดข้อมูล หรือแม้แต่การสืบสวนภายในองค์กร แพลตฟอร์มอย่าง Facebook, Instagram และ LINE ซึ่งมีผู้ใช้งานจำนวนมหาศาล ต่างเป็นแหล่งเก็บข้อมูลที่มีคุณค่ามหาศาล แต่การเข้าถึง การรวบรวม และการวิเคราะห์หลักฐานจากแพลตฟอร์มเหล่านี้มีความซับซ้อนและต้องใช้ความเชี่ยวชาญเฉพาะทาง บทความนี้จะเจาะลึกถึงแนวทางและเทคนิคเชิงเทคนิคในการตรวจสอบหลักฐานจากแพลตฟอร์มโซเชียลมีเดียชั้นนำเหล่านี้ โดยเน้นที่หลักการของ Digital Forensics, วิธีการเก็บรวบรวมข้อมูล, การวิเคราะห์, พร้อมทั้งประเด็นด้านความปลอดภัยและการป้องกันที่เกี่ยวข้อง

เนื้อหาหลัก: วิธีตรวจสอบหลักฐานจาก Facebook, Instagram, LINE

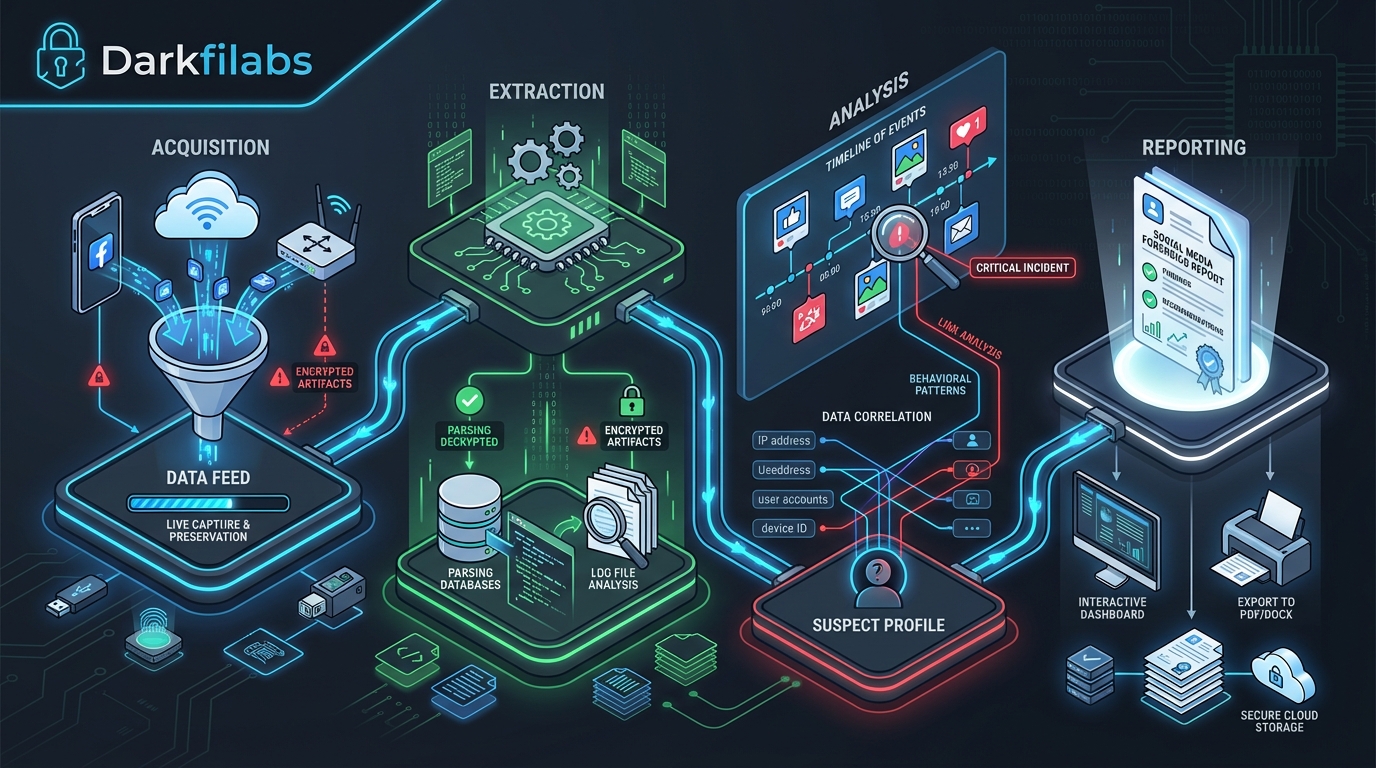

การตรวจสอบหลักฐานดิจิทัลจากแพลตฟอร์มโซเชียลมีเดียเป็นกระบวนการที่ซับซ้อน ซึ่งต้องอาศัยความเข้าใจในหลักการ Digital Forensics, โครงสร้างข้อมูลของแพลตฟอร์ม และข้อจำกัดทางกฎหมาย มาตรฐานสากลสำหรับกระบวนการ Digital Forensics มักแบ่งออกเป็นหลายขั้นตอน ได้แก่ Identification, Preservation, Collection, Examination, Analysis และ Reporting ซึ่งแต่ละขั้นตอนมีความสำคัญในการรักษาความสมบูรณ์และความน่าเชื่อถือของหลักฐาน

หลักการเบื้องต้นของ Digital Forensics สำหรับโซเชียลมีเดีย

1. Chain of Custody (ห่วงโซ่การดูแลหลักฐาน): การบันทึกและติดตามทุกขั้นตอนของการจัดการหลักฐาน ตั้งแต่การค้นพบ การเก็บรวบรวม การขนส่ง การวิเคราะห์ ไปจนถึงการนำเสนอในศาล เพื่อให้มั่นใจว่าหลักฐานไม่ถูกแก้ไขหรือปนเปื้อน

2. Volatility (ความเปราะบางของข้อมูล): ข้อมูลดิจิทัลบางประเภทมีความเปราะบางสูงและอาจสูญหายได้ง่าย เช่น ข้อมูลใน RAM หรือข้อมูลชั่วคราว การเก็บรวบรวมข้อมูลเหล่านี้ต้องทำด้วยความรวดเร็วและเป็นระบบ

3. Immutability (ความไม่เปลี่ยนแปลง): หลักฐานที่เก็บรวบรวมต้องไม่ถูกเปลี่ยนแปลงหรือแก้ไข การสร้างสำเนาข้อมูลแบบ Bit-for-Bit และการคำนวณ Hash Value (เช่น MD5, SHA256) เป็นสิ่งจำเป็นเพื่อพิสูจน์ความสมบูรณ์ของหลักฐาน

ประเภทของหลักฐานดิจิทัลที่เกี่ยวข้อง

หลักฐานจากโซเชียลมีเดียสามารถแบ่งออกได้หลายประเภท เช่น:

- Chat Logs / Message History: บันทึกการสนทนาส่วนตัวและกลุ่ม

- Media Files: รูปภาพ, วิดีโอ, ไฟล์เสียงที่ถูกแชร์

- Posts / Comments / Reactions: เนื้อหาที่โพสต์สาธารณะหรือส่วนตัว

- Account Activity Logs: บันทึกการเข้าสู่ระบบ (Login/Logout), IP Address, ชนิดของอุปกรณ์ที่ใช้งาน

- Metadata: ข้อมูลที่อธิบายข้อมูลอื่นๆ เช่น วันที่สร้าง/แก้ไขไฟล์, พิกัด GPS ของรูปภาพ

- User Profile Information: ข้อมูลส่วนตัวของผู้ใช้งาน

- การเข้ารหัส (Encryption): แอปพลิเคชันบางตัว เช่น LINE ใช้การเข้ารหัสแบบ End-to-End Encryption (E2EE) ทำให้การเข้าถึงข้อความโดยตรงจากผู้ให้บริการทำได้ยาก

- การลบข้อมูล (Data Deletion): ผู้ใช้งานสามารถลบข้อมูลได้ ซึ่งอาจทำให้การกู้คืนเป็นไปได้ยากหรือเป็นไปไม่ได้จากมุมมองของผู้ใช้

- นโยบายความเป็นส่วนตัวของแพลตฟอร์ม: แพลตฟอร์มมีนโยบายที่เข้มงวดในการปกป้องข้อมูลผู้ใช้ ทำให้การขอข้อมูลต้องผ่านกระบวนการทางกฎหมายเท่านั้น

- ข้อมูลกระจายตัว (Distributed Data): ข้อมูลอาจถูกเก็บไว้ในหลายเซิร์ฟเวอร์หรืออุปกรณ์ ทำให้การรวบรวมมีความซับซ้อน

- มือถือ (Mobile Device Forensics):

ความท้าทายในการตรวจสอบหลักฐาน

วิธีการเก็บรวบรวมหลักฐาน (Acquisition Methods)

การเก็บรวบรวมหลักฐานดิจิทัลจากโซเชียลมีเดียสามารถทำได้จากหลายแหล่ง ซึ่งแต่ละแหล่งมีข้อดีข้อเสียและความซับซ้อนที่แตกต่างกัน

1. การรวบรวมจากอุปกรณ์ปลายทาง (Endpoint Device Forensics)

นี่เป็นวิธีการที่พบได้บ่อยที่สุดในการสืบสวนคดีอาชญากรรม เพราะข้อมูลจำนวนมากมักถูกแคชหรือจัดเก็บไว้บนอุปกรณ์ของผู้ใช้ (สมาร์ทโฟน, แท็บเล็ต, คอมพิวเตอร์)

- Physical Acquisition: การสร้างสำเนา Bit-for-Bit ของหน่วยความจำทั้งหมดของอุปกรณ์ (รวมถึงพื้นที่ที่ถูกลบ) ซึ่งทำได้ยากขึ้นกับอุปกรณ์สมัยใหม่ที่ใช้การเข้ารหัสเต็มรูปแบบ (Full Disk Encryption) และ Secure Boot Loader ต้องใช้เครื่องมือเฉพาะทาง เช่น Cellebrite UFED, MSAB XRY, Magnet AXIOM. วิธีนี้สามารถเข้าถึงฐานข้อมูล SQLite ของแอปพลิเคชัน (เช่น chat.db สำหรับ LINE, messages.db สำหรับ Facebook Messenger)

- Logical Acquisition: การดึงข้อมูลที่เข้าถึงได้ง่ายจากระบบไฟล์ เช่น ไฟล์แบ็กอัพ (iTunes/iCloud สำหรับ iOS, Google Drive/Android Backup สำหรับ Android) หรือข้อมูลที่สามารถเข้าถึงได้ผ่าน API ของระบบปฏิบัติการ

- File System Acquisition: การเข้าถึงระบบไฟล์โดยตรงบนอุปกรณ์ที่ Rooted (Android) หรือ Jailbroken (iOS) ทำให้สามารถดึงไฟล์ข้อมูลของแอปพลิเคชันได้โดยตรง

- การวิเคราะห์ App Data: แอปพลิเคชันโซเชียลมีเดียส่วนใหญ่เก็บข้อมูลไว้ในฐานข้อมูล SQLite ซึ่งสามารถเปิดและวิเคราะห์ได้ด้วย SQLite Browser หรือเครื่องมือ Forensics เฉพาะทาง

- การเก็บ RAM Dump: ในบางกรณี การเก็บภาพหน่วยความจำ (RAM) อาจช่วยให้ได้ข้อมูลชั่วคราวที่ยังไม่ถูกเขียนลงดิสก์ โดยเฉพาะอย่างยิ่งหากอุปกรณ์ยังเปิดอยู่และแอปพลิเคชันกำลังทำงาน

h

# ตัวอย่างคำสั่งพื้นฐานสำหรับการสำเนาข้อมูลดิสก์/พาร์ติชั่นบน Linux (ต้องมีสิทธิ์ root)

# คำสั่งนี้ใช้สำเนาดิสก์/พาร์ติชั่นทั้งหมดไปยังไฟล์อิมเมจ

# โปรดระมัดระวังในการใช้งาน เพราะอาจทำให้ข้อมูลเสียหายหากใช้ผิด

sudo dd if=/dev/sdX of=/path/to/evidence.img bs=4M conv=noerror,sync

# คำนวณ Hash เพื่อตรวจสอบความสมบูรณ์

sha256sum /path/to/evidence.img

- Web Browser Caches & Cookies: ข้อมูลการเข้าสู่ระบบ, ประวัติการเข้าชม, แคชรูปภาพ/วิดีโอจาก Facebook/Instagram อาจถูกเก็บไว้ในโปรไฟล์เบราว์เซอร์ (Chrome, Firefox, Edge)

- Local Application Data: แอปพลิเคชัน Desktop เช่น LINE for PC อาจมีไฟล์ล็อกหรือฐานข้อมูลที่เก็บข้อมูลการสนทนา

- Registry Analysis (Windows): ข้อมูลบางอย่างเกี่ยวกับการติดตั้งและการใช้งานแอปพลิเคชันอาจอยู่ใน Windows Registry

- Memory Forensics: การวิเคราะห์ RAM Dump เพื่อค้นหาร่องรอยของข้อมูลที่อยู่ในหน่วยความจำขณะเกิดเหตุการณ์

- การค้นหาไฟล์และข้อมูลที่เกี่ยวข้อง:

h

# ตัวอย่างการค้นหาไฟล์ที่เกี่ยวข้องกับ Facebook ในโปรไฟล์ Chrome บน macOS

# โปรดปรับเปลี่ยนเส้นทางตามระบบปฏิบัติการและชื่อผู้ใช้

find /Users/username/Library/Application\ Support/Google/Chrome/Default -name "*Facebook*" -print 2>/dev/null

h

# ตัวอย่างการค้นหาข้อความที่มีคำว่า "facebook.com" ในไดเรกทอรีโปรไฟล์เบราว์เซอร์บน Linux

grep -r "facebook.com" /home/username/.config/google-chrome/Default/Cache/

คำสั่ง grep -r ใช้ในการค้นหาข้อความแบบวนซ้ำ (recursively) ในไฟล์ภายในไดเรกทอรีที่ระบุ ส่วน 2>/dev/null ในคำสั่ง find เป็นการซ่อนข้อผิดพลาดที่ไม่สำคัญ

2. การรวบรวมจากเครือข่าย (Network Forensics)

หากการสืบสวนอยู่ในขอบเขตที่สามารถดักจับการจราจรบนเครือข่ายได้ เช่น ในกรณีของการทดสอบการเจาะระบบ Wi-Fi (WiFi Penetration Testing) หรือการตรวจสอบเครือข่ายภายในองค์กร หลักฐานบางอย่างอาจถูกพบได้

h

# ตัวอย่างคำสั่ง tcpdump เพื่อดักจับทราฟฟิกไปยัง/จากโฮสต์โซเชียลมีเดียหลัก

# -i wlan0: ระบุอินเทอร์เฟซเครือข่าย (เช่น Wi-Fi)

# -s 0: จับแพ็กเก็ตแบบเต็ม (full packet capture)

# -w social_media_traffic.pcap: บันทึกผลลัพธ์ลงในไฟล์ .pcap เพื่อวิเคราะห์ด้วย Wireshark

sudo tcpdump -i wlan0 -s 0 -w social_media_traffic.pcap 'host facebook.com or host instagram.com or host line.me'

การวิเคราะห์ไฟล์ .pcap ด้วย Wireshark จะช่วยให้เห็นการไหลของข้อมูล, IP Address, และข้อมูลที่ไม่มีการเข้ารหัส (หากมี) อย่างไรก็ตาม ข้อมูลส่วนใหญ่จาก Facebook, Instagram, LINE ถูกเข้ารหัสด้วย HTTPS/TLS ทำให้ยากต่อการอ่านเนื้อหาโดยตรง

3. การรวบรวมจากผู้ให้บริการ (Service Provider Data)

นี่คือวิธีที่น่าเชื่อถือที่สุดในการได้ข้อมูลที่ครบถ้วนและเป็นทางการ แต่ต้องผ่านกระบวนการทางกฎหมายที่ซับซ้อน

- ข้อมูลที่มักจะได้รับ:

- ข้อมูลโปรไฟล์ผู้ใช้ (ชื่อ, อีเมล, เบอร์โทรศัพท์)

- บันทึกการเข้าสู่ระบบ (Login/Logout IP addresses, timestamp)

- บันทึกกิจกรรม (Activity logs)

- ข้อความสนทนา (ในบางกรณีอาจถูกจำกัดด้วยการเข้ารหัส E2EE สำหรับ LINE)

- ข้อมูลตำแหน่ง (Location data) หากเปิดใช้งาน

- เนื้อหาที่โพสต์ (รูปภาพ, วิดีโอ, ข้อความ)

การวิเคราะห์หลักฐาน (Analysis)

เมื่อเก็บรวบรวมหลักฐานดิจิทัลได้แล้ว ขั้นตอนต่อไปคือการวิเคราะห์เพื่อสกัดข้อมูลที่มีความหมายและเชื่อมโยงเหตุการณ์ต่างๆ

- เครื่องมือเช่น Autopsy, FTK Imager, EnCase, Magnet AXIOM สามารถช่วยในการแยกข้อมูล เช่น ข้อความสนทนา, รูปภาพ, วิดีโอ, ประวัติการเข้าชม

Facebook Forensics Specifics

Facebook เป็นแพลตฟอร์มที่มีข้อมูลหลากหลายและละเอียดอ่อน ทำให้เป็นเป้าหมายหลักในการตรวจสอบ

Instagram Forensics Specifics

Instagram เน้นไปที่เนื้อหารูปภาพและวิดีโอเป็นหลัก

LINE Forensics Specifics

LINE เป็นแอปพลิเคชันสนทนาที่ได้รับความนิยมอย่างมากในเอเชียตะวันออก โดยเฉพาะประเทศไทย และมีความท้าทายเฉพาะตัว

- ไฟล์สำรอง (Backup): ผู้ใช้ LINE มักจะสำรองข้อมูลการสนทนาไปยัง Google Drive (สำหรับ Android) หรือ iCloud (สำหรับ iOS) ไฟล์สำรองเหล่านี้สามารถเป็นแหล่งข้อมูลสำคัญหากสามารถเข้าถึงได้และถอดรหัสได้

- App Data บนมือถือ: ฐานข้อมูล SQLite ของ LINE App บนอุปกรณ์ (โดยเฉพาะอย่างยิ่งบน Android ที่ Rooted หรือ iOS ที่ Jailbroken) อาจมีข้อมูลการสนทนาที่ยังไม่ถูกเข้ารหัสหรือข้อมูลที่เข้ารหัสซึ่งสามารถถอดรหัสได้ด้วยเครื่องมือ Forensics เฉพาะทางบางตัว (ซึ่งมักจะต้องการคีย์ที่อยู่ในอุปกรณ์)

- LINE PC/Mac Version: แอปพลิเคชัน LINE บนคอมพิวเตอร์อาจเก็บข้อมูลการสนทนาและไฟล์มีเดียไว้ในเครื่อง ซึ่งมักจะอยู่ในรูปแบบที่ไม่เข้ารหัส

ประเด็นด้าน Malware Analysis ที่เกี่ยวข้อง

มัลแวร์สามารถส่งผลกระทบอย่างมากต่อการตรวจสอบหลักฐานดิจิทัลจากโซเชียลมีเดีย

Security Best Practices

การป้องกันย่อมดีกว่าการแก้ไขเสมอ การนำแนวทางปฏิบัติที่ดีที่สุดด้านความปลอดภัยมาใช้จะช่วยปกป้องข้อมูลส่วนบุคคลและลดความเสี่ยงในการตกเป็นเหยื่อของการโจมตีทางไซเบอร์

บทสรุป

การตรวจสอบหลักฐานดิจิทัลจากแพลตฟอร์มโซเชียลมีเดียอย่าง Facebook, Instagram และ LINE เป็นงานที่ท้าทายแต่สำคัญอย่างยิ่งในโลกดิจิทัลปัจจุบัน ผู้ตรวจสอบต้องมีความรู้ความเข้าใจในหลักการ Digital Forensics อย่างถ่องแท้ สามารถใช้เครื่องมือที่เหมาะสม และปฏิบัติตามกระบวนการทางกฎหมายเพื่อรักษาความสมบูรณ์ของหลักฐาน การรวบรวมข้อมูลจากอุปกรณ์ปลายทาง, การวิเคราะห์เครือข่าย, และการขอข้อมูลจากผู้ให้บริการล้วนเป็นส่วนสำคัญของกระบวนการนี้ นอกจากนี้ ความเข้าใจในประเด็นด้านมัลแวร์และความปลอดภัยทางไซเบอร์จะช่วยให้สามารถประเมินความน่าเชื่อถือและค้นพบหลักฐานที่ซ่อนอยู่ได้ อย่างไรก็ตาม หัวใจสำคัญคือการทำงานภายใต้กรอบกฎหมายและจริยธรรม เพื่อให้แน่ใจว่าหลักฐานที่ได้มานั้นสามารถนำไปใช้ในกระบวนการยุติธรรมได้อย่างถูกต้องและเป็นธรรม และสำหรับผู้ใช้งานทั่วไป การตระหนักถึงความสำคัญของความปลอดภัยและการป้องกันเป็นสิ่งจำเป็นสูงสุดในการปกป้องข้อมูลส่วนบุคคลในโลกออนไลน์ที่เต็มไปด้วยความเสี่ยง