บทนำ

ในยุคดิจิทัลที่ข้อมูลไหลเวียนอย่างมหาศาล ทุกไฟล์ที่เราสร้าง แชร์ หรือดาวน์โหลด ไม่ว่าจะเป็นภาพถ่าย เอกสาร สเปรดชีต หรือแม้แต่วิดีโอ ล้วนมี "ข้อมูลเมตาเดตา" (Metadata) ฝังอยู่ ข้อมูลเหล่านี้เปรียบเสมือนรอยเท้าดิจิทัลที่บอกเล่าเรื่องราวเบื้องหลังของไฟล์ ไม่ว่าจะเป็นใครคือผู้สร้าง เมื่อไหร่ที่สร้าง อุปกรณ์ใดที่ใช้สร้าง หรือแม้กระทั่งพิกัดทางภูมิศาสตร์ที่ไฟล์นั้นถูกบันทึกไว้ การสกัดเมตาเดตาจึงเป็นหนึ่งในทักษะสำคัญที่นักพิสูจน์หลักฐานดิจิทัล ผู้เชี่ยวชาญด้านความมั่นคงปลอดภัย และแม้กระทั่งนักข่าวสืบสวนสอบสวนต้องมี เพื่อใช้ในการวิเคราะห์ ค้นหาหลักฐาน และทำความเข้าใจบริบทของข้อมูล บทความนี้จะเจาะลึกถึงหลักการ เครื่องมือ และเทคนิคในการสกัดเมตาเดตาจากภาพและเอกสาร พร้อมทั้งชี้ให้เห็นถึงความสำคัญ ความเสี่ยง และแนวทางปฏิบัติที่ดีที่สุดในการจัดการกับข้อมูลอันทรงพลังนี้

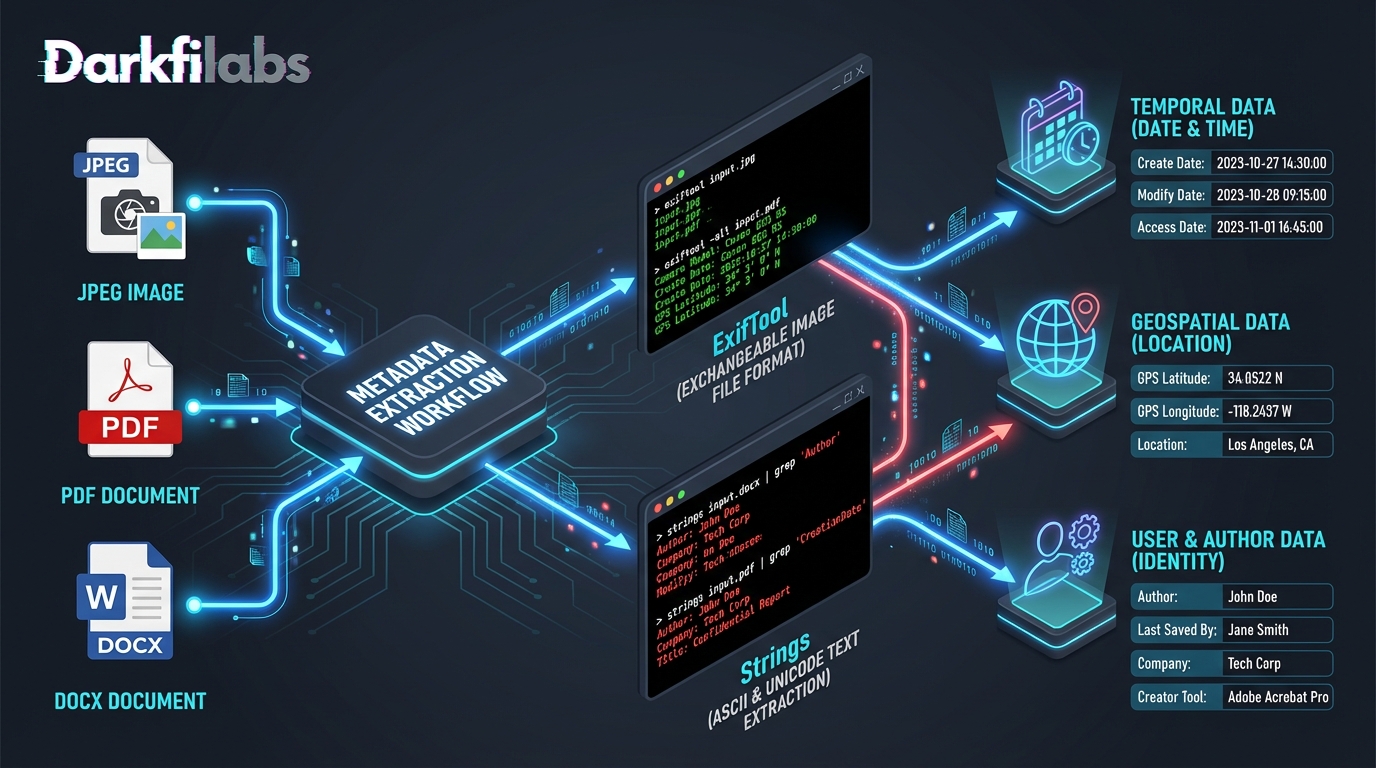

เนื้อหาหลัก: Metadata Extraction จากภาพและเอกสาร

เมตาเดตา คือ ข้อมูลที่ใช้อธิบายข้อมูลอื่นๆ หรือ "ข้อมูลเกี่ยวกับข้อมูล" มันไม่ได้เป็นส่วนหนึ่งของเนื้อหาหลักของไฟล์ แต่เป็นข้อมูลที่ช่วยระบุลักษณะ บริบท หรือประวัติของไฟล์นั้นๆ ในบริบทของไฟล์ดิจิทัล เมตาเดตาสามารถแบ่งออกได้หลายประเภท และถูกจัดเก็บในรูปแบบที่แตกต่างกันไปขึ้นอยู่กับประเภทของไฟล์นั้นๆ

ประเภทของเมตาเดตาที่พบบ่อย:

- Exif (Exchangeable Image File Format): ส่วนใหญ่พบในภาพถ่ายดิจิทัลและไฟล์เสียง บันทึกข้อมูลเช่น วันที่และเวลาที่ถ่ายภาพ รุ่นของกล้อง ค่ารูรับแสง ความเร็วชัตเตอร์ ค่า ISO พิกัด GPS (ถ้าเปิดใช้งาน) และแม้แต่ยี่ห้อของเลนส์

- IPTC (International Press Telecommunications Council): ใช้สำหรับอธิบายภาพถ่ายเชิงข่าว โดยมักจะมีข้อมูลลิขสิทธิ์ ผู้สร้าง คำบรรยายภาพ คีย์เวิร์ด และข้อมูลการติดต่อ

- XMP (Extensible Metadata Platform): เป็นมาตรฐานที่ยืดหยุ่นกว่า ออกแบบมาเพื่อจัดเก็บเมตาเดตาในรูปแบบ XML สามารถใช้ได้กับไฟล์หลายประเภท เช่น รูปภาพ วิดีโอ และเอกสาร PDF โดย Adobe เป็นผู้พัฒนา

- Document Properties: พบในเอกสารสำนักงาน เช่น Microsoft Word, Excel, PowerPoint และ PDF ซึ่งรวมถึงชื่อผู้สร้าง วันที่สร้างและแก้ไขครั้งล่าสุด จำนวนคำหรือหน้า ชื่อองค์กรที่เกี่ยวข้อง และแม้กระทั่งเวอร์ชันซอฟต์แวร์ที่ใช้สร้าง

- File System Metadata: เป็นข้อมูลที่ระบบปฏิบัติการจัดเก็บไว้เกี่ยวกับไฟล์ เช่น วันที่สร้าง (creation date), วันที่แก้ไขล่าสุด (modification date), วันที่เข้าถึงล่าสุด (access date) และขนาดของไฟล์

- การติดตั้ง ExifTool (บน Ubuntu/Debian):

ทำไมเมตาเดตาถึงสำคัญในการพิสูจน์หลักฐานดิจิทัลและความมั่นคงปลอดภัย:

1. การระบุตัวตนและแหล่งที่มา (Attribution and Origin): เมตาเดตาสามารถช่วยระบุผู้สร้างไฟล์ คอมพิวเตอร์หรืออุปกรณ์ที่ใช้สร้าง และบางครั้งอาจรวมถึงองค์กรหรือแผนกที่เกี่ยวข้อง สิ่งนี้มีค่าอย่างยิ่งในการติดตามรอยเท้าของผู้กระทำผิดหรือการระบุแหล่งที่มาของข้อมูลรั่วไหล

2. การสร้างไทม์ไลน์ (Timeline Reconstruction): วันที่และเวลาที่บันทึกอยู่ในเมตาเดตาสามารถช่วยสร้างลำดับเหตุการณ์ได้อย่างแม่นยำ ซึ่งเป็นหัวใจสำคัญของการวิเคราะห์เหตุการณ์ความมั่นคงปลอดภัยหรือการสืบสวนอาชญากรรมไซเบอร์

3. ข้อมูลตำแหน่งทางภูมิศาสตร์ (Geolocation Information): ภาพถ่ายที่มีข้อมูล GPS ฝังอยู่สามารถเปิดเผยสถานที่ที่ภาพนั้นถูกถ่าย ซึ่งเป็นข้อมูลสำคัญในการระบุตำแหน่งของผู้ต้องสงสัยหรือตรวจสอบข้อเท็จจริง

4. การเปิดเผยข้อมูลภายใน (Internal Information Disclosure): เมตาเดตาในเอกสารอาจเปิดเผยชื่อพนักงาน โครงสร้างไดเรกทอรีภายใน หรือชื่อเครื่องเซิร์ฟเวอร์ ซึ่งอาจถูกใช้โดยผู้ไม่ประสงค์ดีในการวางแผนการโจมตีทางวิศวกรรมสังคม (Social Engineering) หรือการโจมตีเครือข่าย

5. การวิเคราะห์มัลแวร์ (Malware Analysis): ในบางกรณี ไฟล์มัลแวร์หรือเอกสารที่ใช้เป็นตัวกระจายมัลแวร์อาจมีเมตาเดตาที่ระบุผู้เขียน หรือซอฟต์แวร์ที่ใช้สร้าง ซึ่งอาจเป็นเบาะแสในการระบุกลุ่มผู้โจมตี

6. การตรวจสอบความถูกต้องของข้อมูล (Data Authenticity Check): เมตาเดตาสามารถช่วยยืนยันว่าไฟล์ไม่ได้ถูกดัดแปลงหรือแก้ไขไปจากต้นฉบับมากน้อยเพียงใด โดยการเปรียบเทียบข้อมูลที่บันทึกไว้

เครื่องมือสำหรับการสกัด Metadata

การสกัดเมตาเดตาสามารถทำได้ด้วยเครื่องมือที่หลากหลาย ตั้งแต่เครื่องมือเฉพาะทางไปจนถึงสคริปต์ที่เขียนขึ้นเอง นี่คือเครื่องมือยอดนิยมและวิธีใช้งานเบื้องต้น:

1. ExifTool

ExifTool เป็นเครื่องมือโอเพนซอร์สที่ทรงพลังและยืดหยุ่นสูง สร้างโดย Phil Harvey รองรับการอ่าน เขียน และแก้ไขเมตาเดตาในไฟล์เกือบทุกประเภท รวมถึงภาพถ่าย เสียง วิดีโอ และเอกสาร PDF สามารถทำงานได้บนระบบปฏิบัติการ Linux, macOS และ Windows

h

sudo apt update

sudo apt install libimage-exiftool-perl

(บน macOS สามารถติดตั้งผ่าน Homebrew: brew install exiftool)

สมมติว่าคุณมีไฟล์ภาพชื่อ image.jpg

h

exiftool image.jpg

คำสั่งนี้จะแสดงเมตาเดตาทั้งหมดที่ ExifTool ตรวจพบในภาพนั้น รวมถึงข้อมูลกล้อง วันที่ เวลา และอาจมีพิกัด GPS

หากคุณต้องการดูเฉพาะข้อมูล GPS (ถ้ามี)

h

exiftool -GPSLatitude -GPSLongitude -GPSPosition image.jpg

ExifTool ยังสามารถสกัดข้อมูลจากไฟล์เอกสารได้ เช่น document.pdf

h

exiftool document.pdf

คุณอาจพบข้อมูลเช่น ผู้สร้าง (Author), วันที่สร้าง (CreationDate), ซอฟต์แวร์ที่ใช้ (CreatorTool) และอื่นๆ

สำหรับไฟล์เช่น report.docx

h

exiftool report.docx

คำสั่งนี้จะแสดงข้อมูลเช่น ผู้เขียน (Author), วันที่แก้ไขล่าสุด (LastModifiedBy), จำนวนคำ (WordCount) และอื่นๆ

เพื่อนำข้อมูลไปวิเคราะห์ต่อในรูปแบบที่อ่านง่าย

h

exiftool -json image.jpg > image_metadata.json

exiftool -csv document.pdf > document_metadata.csv

ข้อควรระวัง: การลบเมตาเดตาเป็นการกระทำที่เปลี่ยนแปลงไฟล์ต้นฉบับ ควรสำรองไฟล์ไว้ก่อนเสมอ

h

exiftool -all= image.jpg

คำสั่งนี้จะสร้างไฟล์สำรองชื่อ image.jpg_original โดยอัตโนมัติ

2. Strings

Strings เป็นยูทิลิตี้พื้นฐานในระบบปฏิบัติการ Unix-like ที่ใช้ในการค้นหาสตริงข้อความที่สามารถพิมพ์ได้ (printable strings) ภายในไฟล์ไบนารีหรือไฟล์ใดๆ แม้ว่ามันจะไม่ใช่เครื่องมือสกัดเมตาเดตาโดยเฉพาะ แต่มักมีประโยชน์ในการค้นหาข้อมูลที่ฝังอยู่ซึ่งอาจเป็นเมตาเดตาที่ไม่ได้อยู่ในรูปแบบมาตรฐานหรือถูกซ่อนไว้

h

strings image.jpg | less

strings document.pdf | grep "Author"

คำสั่งแรกจะแสดงสตริงข้อความทั้งหมดที่ยาวตั้งแต่ 4 ตัวอักษรขึ้นไปในไฟล์ image.jpg แล้วส่งผลลัพธ์ไปยัง less เพื่อการดูที่ง่ายขึ้น ส่วนคำสั่งที่สองจะค้นหาสตริง "Author" ในไฟล์ PDF ซึ่งอาจเปิดเผยชื่อผู้สร้าง

3. Binwalk

Binwalk เป็นเครื่องมือที่ออกแบบมาเพื่อสแกนไฟล์ไบนารีสำหรับลายเซ็นที่ฝังอยู่ (embedded signatures) เช่น หัวไฟล์ของไฟล์ต่างๆ (เช่น JPEG, ZIP, PDF) และเนื้อหาของไฟล์ที่บีบอัด เป็นประโยชน์อย่างยิ่งในการวิเคราะห์เฟิร์มแวร์ หรือไฟล์ที่มีข้อมูลซ้อนกันหลายชั้น (steganography)

h

sudo apt install binwalk

h

binwalk image.jpg

คำสั่งนี้จะแสดงโครงสร้างของไฟล์ image.jpg และระบุไฟล์ที่อาจฝังอยู่ภายใน เช่น รูปภาพขนาดเล็ก หรือส่วนหัวอื่นๆ ซึ่งบางครั้งก็เผยให้เห็นเมตาเดตาที่ซ่อนอยู่

4. PDFInfo (สำหรับไฟล์ PDF)

PDFInfo เป็นส่วนหนึ่งของ Poppler utilities สำหรับ Linux ใช้เพื่อดึงข้อมูลเกี่ยวกับไฟล์ PDF โดยเฉพาะ

h

sudo apt install poppler-utils

h

pdfinfo document.pdf

จะแสดงข้อมูลเช่น ชื่อเรื่อง (Title), ผู้สร้าง (Author), วันที่สร้าง (CreationDate), โปรแกรมที่ใช้สร้าง (Producer) และเวอร์ชัน PDF

5. Microsoft Office Document Property Viewer (บน Windows)

บนระบบปฏิบัติการ Windows คุณสามารถดูเมตาเดตาของไฟล์ Office ได้โดยตรงผ่าน File Explorer:

คุณจะเห็นข้อมูลเช่น ผู้เขียน, วันที่สร้าง, วันที่แก้ไข และเวอร์ชันของแอปพลิเคชัน

6. Python Libraries (สำหรับการพัฒนาสคริปต์)

สำหรับนักพิสูจน์หลักฐานดิจิทัลหรือนักพัฒนาที่ต้องการสร้างเครื่องมือของตัวเอง Python มีไลบรารีที่ยอดเยี่ยมมากมาย:

n

from PIL import Image

from PIL.ExifTags import TAGS

def get_exif(filename):

image = Image.open(filename)

image.verify()

return image._getexif()

exif_data = get_exif("image.jpg")

if exif_data:

for tag_id, value in exif_data.items():

tag_name = TAGS.get(tag_id, tag_id)

print(f"{tag_name}: {value}")

n

from pypdf import PdfReader

reader = PdfReader("document.pdf")

metadata = reader.metadata

if metadata:

for key, value in metadata.items():

print(f"{key}: {value}")

n

from docx import Document

document = Document("report.docx")

props = document.core_properties

print(f"Author: {props.author}")

print(f"Created: {props.created}")

print(f"Last Modified: {props.modified}")

การประยุกต์ใช้ในการพิสูจน์หลักฐานดิจิทัล

การสกัดเมตาเดตาเป็นขั้นตอนสำคัญในหลายสถานการณ์ของการพิสูจน์หลักฐานดิจิทัล:

- การระบุตำแหน่ง: ภาพถ่ายจากโทรศัพท์มือถือที่ใช้ในการแบล็กเมล์ อาจมีพิกัด GPS ที่ระบุสถานที่ที่ภาพถูกถ่าย

- การระบุอุปกรณ์และซอฟต์แวร์: หากพบเอกสารที่สร้างขึ้นโดยผู้ต้องสงสัย เมตาเดตาสามารถบ่งบอกรุ่นของโปรแกรม Office หรือระบบปฏิบัติการที่ใช้ ซึ่งช่วยยืนยันอุปกรณ์ที่ใช้ในการก่ออาชญากรรม

- การสร้างไทม์ไลน์: วันที่และเวลาในเมตาเดตาสามารถช่วยสร้างลำดับเหตุการณ์ว่าไฟล์ถูกสร้าง แก้ไข หรือเข้าถึงเมื่อใด ซึ่งเป็นสิ่งสำคัญในการเชื่อมโยงกิจกรรมต่างๆ

- หากเอกสารสำคัญถูกนำไปเผยแพร่ภายนอกองค์กร เมตาเดตาที่ยังคงอยู่ในไฟล์นั้นๆ อาจเปิดเผยชื่อพนักงานที่สร้างหรือแก้ไขไฟล์ครั้งล่าสุด แผนกที่เกี่ยวข้อง หรือแม้กระทั่งชื่อเครือข่ายภายในที่ไฟล์ถูกจัดเก็บไว้ สิ่งนี้ช่วยจำกัดวงผู้ต้องสงสัยและระบุจุดอ่อนในการควบคุมข้อมูล

- อีเมลฟิชชิ่งบางฉบับอาจแนบเอกสาร Word หรือ PDF ที่ดูเหมือนไม่มีพิษมีภัย แต่เมื่อตรวจสอบเมตาเดตา อาจพบข้อมูลเช่น ชื่อผู้สร้างที่เป็นภาษาต่างประเทศ หรือเวอร์ชันของโปรแกรมที่ผิดปกติ ซึ่งอาจเป็นเบาะแสว่าเอกสารนั้นเป็นส่วนหนึ่งของการโจมตีที่ซับซ้อน

- ในการพิสูจน์ว่าผลงาน (เช่น ภาพถ่าย, บทความ) ถูกขโมยไปหรือไม่ เมตาเดตาสามารถใช้ยืนยันผู้สร้างดั้งเดิม วันที่สร้าง และข้อมูลลิขสิทธิ์ ซึ่งสนับสนุนการอ้างสิทธิ์ในทรัพย์สินทางปัญญา

Security Best Practices

เมตาเดตาเป็นดาบสองคม มันมีประโยชน์มหาศาลในการสืบสวน แต่ก็เป็นแหล่งข้อมูลอันตรายที่ผู้ไม่หวังดีสามารถใช้ประโยชน์ได้เช่นกัน ดังนั้นการจัดการเมตาเดตาอย่างรอบคอบจึงเป็นสิ่งสำคัญสำหรับทั้งบุคคลทั่วไปและองค์กร

สำหรับบุคคลทั่วไปและองค์กร:

สำหรับนักพิสูจน์หลักฐานดิจิทัล:

บทสรุป

เมตาเดตาเป็นขุมทรัพย์ข้อมูลที่มักถูกมองข้าม แต่มีบทบาทสำคัญอย่างยิ่งในโลกของความมั่นคงปลอดภัยและการพิสูจน์หลักฐานดิจิทัล ไม่ว่าจะเป็นการเปิดเผยตัวตนของผู้สร้าง การสร้างไทม์ไลน์ของเหตุการณ์ การระบุตำแหน่งทางภูมิศาสตร์ หรือการค้นหาเบาะแสในการโจมตีไซเบอร์ การทำความเข้าใจและการใช้ประโยชน์จากเมตาเดตาอย่างมีประสิทธิภาพเป็นทักษะที่ขาดไม่ได้ อย่างไรก็ตาม ด้วยพลังอันมหาศาลนี้ย่อมมาพร้อมกับความรับผิดชอบ การจัดการเมตาเดตาอย่างไม่ระมัดระวังอาจนำไปสู่การรั่วไหลของข้อมูลส่วนบุคคลหรือข้อมูลองค์กรที่ละเอียดอ่อน ดังนั้นการสร้างความตระหนัก การใช้เครื่องมือที่เหมาะสม และการปฏิบัติตามหลักปฏิบัติที่ดีที่สุด จึงเป็นสิ่งสำคัญในการปกป้องความเป็นส่วนตัวและเสริมสร้างความมั่นคงปลอดภัยในยุคดิจิทัลอย่างแท้จริง