บทนำ

ในโลกไซเบอร์ที่เต็มไปด้วยภัยคุกคาม มัลแวร์ยังคงเป็นหนึ่งในอาวุธที่ร้ายแรงที่สุดสำหรับผู้ไม่หวังดี การทำความเข้าใจพฤติกรรมและกลไกของมัลแวร์จึงเป็นสิ่งจำเป็นอย่างยิ่งสำหรับการสร้างเกราะป้องกันที่มีประสิทธิภาพ "Static Analysis" หรือการวิเคราะห์มัลแวร์แบบนิ่ง คือกระบวนการสำคัญที่ช่วยให้นักวิเคราะห์สามารถตรวจสอบโค้ด โครงสร้าง และคุณสมบัติของไฟล์มัลแวร์ได้โดยไม่ต้องรันโปรแกรมจริง วิธีการนี้ช่วยป้องกันความเสี่ยงที่มัลแวร์จะทำงานและแพร่กระจายไปยังระบบวิเคราะห์ และยังช่วยเปิดเผยข้อมูลเชิงลึกที่ไม่อาจตรวจพบได้จากการรันโปรแกรมเพียงอย่างเดียว บทความนี้จะเจาะลึกถึงหลักการ เทคนิค เครื่องมือ และขั้นตอนในการวิเคราะห์มัลแวร์แบบนิ่ง เพื่อให้ผู้อ่านมีความเข้าใจที่ถ่องแท้และสามารถนำไปประยุกต์ใช้ในการป้องกันและรับมือกับภัยคุกคามทางไซเบอร์ได้อย่างมืออาชีพ

เนื้อหาหลัก: Static Analysis: การวิเคราะห์ Malware แบบนิ่ง

Static Analysis คือกระบวนการตรวจสอบไฟล์มัลแวร์โดยไม่ทำการรันโปรแกรม หรือกล่าวได้ว่าเป็นการวิเคราะห์ "ขณะพักนิ่ง" (at rest) เป้าหมายหลักคือการทำความเข้าใจโครงสร้าง ฟังก์ชันการทำงาน ศักยภาพในการโจมตี และกลไกการซ่อนตัวของมัลแวร์ ผ่านการตรวจสอบโค้ด ข้อมูล และทรัพยากรที่ฝังอยู่ในไฟล์ การวิเคราะห์แบบนิ่งแตกต่างจากการวิเคราะห์แบบไดนามิก (Dynamic Analysis) ซึ่งเป็นการรันมัลแวร์ในสภาพแวดล้อมที่ควบคุมเพื่อสังเกตพฤติกรรม Static Analysis มักเป็นขั้นตอนแรกและเป็นพื้นฐานที่สำคัญในการทำความเข้าใจมัลแวร์ก่อนที่จะพิจารณาการวิเคราะห์แบบไดนามิก

ข้อดีของการวิเคราะห์แบบนิ่ง:

- ความปลอดภัย: ไม่ต้องกังวลว่ามัลแวร์จะทำงานและแพร่กระจายไปยังระบบอื่น ๆ

- การเปิดเผยฟังก์ชัน: สามารถค้นหาฟังก์ชันที่อาจไม่ถูกเรียกใช้ในระหว่างการวิเคราะห์แบบไดนามิก หรือฟังก์ชันที่ถูกซ่อนไว้

- การระบุตัวตน: สามารถระบุชื่อผู้พัฒนา เครื่องมือที่ใช้ในการคอมไพล์ ไลบรารีที่พึ่งพา และเทคนิคการซ่อนตัว (เช่น Packer)

- ข้อมูลเชิงลึก: ให้ข้อมูลเกี่ยวกับโครงสร้างของโปรแกรม, การนำเข้า/ส่งออก (Imports/Exports) ของฟังก์ชัน และสตริงที่ซ่อนอยู่

- ซับซ้อน: มัลแวร์สมัยใหม่มักมีการใช้เทคนิคการซ่อนตัว (obfuscation), การเข้ารหัส (encryption) และการแพ็ค (packing) ทำให้การวิเคราะห์โค้ดดิบทำได้ยาก

- ไม่เห็นพฤติกรรมจริง: ไม่สามารถเห็นปฏิสัมพันธ์ของมัลแวร์กับระบบปฏิบัติการหรือเครือข่ายได้โดยตรง

- ไม่เพียงพอ: มักต้องใช้ร่วมกับการวิเคราะห์แบบไดนามิกเพื่อให้ได้ภาพรวมที่สมบูรณ์

- เครื่องมือที่ใช้:

- ตัวอย่างคำสั่ง (readelf):

ข้อจำกัดของการวิเคราะห์แบบนิ่ง:

เทคนิคและเครื่องมือหลักสำหรับการวิเคราะห์แบบนิ่ง

การวิเคราะห์มัลแวร์แบบนิ่งอาศัยเทคนิคและเครื่องมือหลากหลายประเภท เพื่อเจาะลึกเข้าไปในโครงสร้างของไฟล์และค้นหาข้อมูลที่เกี่ยวข้องกับภัยคุกคาม

1. การวิเคราะห์ส่วนหัวของไฟล์ (File Header Analysis)

ส่วนหัวของไฟล์ให้ข้อมูลสำคัญเกี่ยวกับประเภทของไฟล์ สถาปัตยกรรม (32-bit/64-bit) และโครงสร้างภายใน สำหรับ Windows executables (PE files) ส่วนหัว PE (Portable Executable) จะบอกข้อมูลเกี่ยวกับส่วนต่างๆ ของโค้ดและข้อมูล สำหรับ Linux executables (ELF files) ส่วนหัว ELF (Executable and Linkable Format) ก็มีข้อมูลคล้ายกัน การตรวจสอบส่วนหัวช่วยให้เข้าใจว่าไฟล์นั้นถูกสร้างมาอย่างไรและมีส่วนประกอบอะไรบ้าง

- PE-bear: สำหรับไฟล์ PE (Windows) มี GUI ที่ใช้งานง่าย แสดงข้อมูล PE header, sections, imports, exports, resources และอื่นๆ

- CFF Explorer: อีกหนึ่งเครื่องมือ GUI ยอดนิยมสำหรับไฟล์ PE

- readelf (สำหรับ Linux): แสดงข้อมูล ELF header, section headers, program headers, dynamic symbols และอื่นๆ

h

readelf -h /path/to/malware_sample

readelf -S /path/to/malware_sample

คำสั่งแรก (-h) จะแสดงส่วนหัวหลักของ ELF ส่วนคำสั่งที่สอง (-S) จะแสดงส่วนหัวของแต่ละ section ในไฟล์

2. การวิเคราะห์สตริง (String Analysis)

การค้นหาสตริงที่อ่านได้ในไฟล์ไบนารีสามารถให้เบาะแสสำคัญเกี่ยวกับฟังก์ชันการทำงานของมัลแวร์ได้ สตริงเหล่านี้อาจรวมถึง:

- strings (Linux/Windows): เป็นยูทิลิตีพื้นฐานที่มีประสิทธิภาพในการแยกสตริงจากไฟล์ไบนารี

h

strings /path/to/malware_sample

strings -n 8 /path/to/malware_sample | grep "http"

คำสั่งแรกจะแสดงสตริงทั้งหมดที่มีความยาวตั้งแต่ 4 ตัวอักษรขึ้นไป คำสั่งที่สอง (-n 8) จะแสดงสตริงที่มีความยาวอย่างน้อย 8 ตัวอักษรและกรองเฉพาะสตริงที่มีคำว่า "http" เพื่อค้นหา URL

3. การวิเคราะห์ Import/Export Function (Import/Export Function Analysis)

สำหรับไฟล์ PE และ ELF มัลแวร์มักจะเรียกใช้ฟังก์ชันจากไลบรารีระบบ (DLLs บน Windows, shared libraries บน Linux) เช่น kernel32.dll, ntdll.dll, ws2_32.dll การตรวจสอบรายการฟังก์ชันที่มัลแวร์ "นำเข้า" (imports) สามารถบอกได้ว่ามัลแวร์มีวัตถุประสงค์อะไร เช่น

ในทางกลับกัน ฟังก์ชันที่มัลแวร์ "ส่งออก" (exports) ก็อาจบ่งบอกถึงการทำงานของมันเช่นกัน โดยเฉพาะในกรณีของ DLL ที่เป็นส่วนหนึ่งของมัลแวร์

- PE-bear, CFF Explorer: แสดงรายการ Imports/Exports ได้อย่างชัดเจนสำหรับไฟล์ PE

- dumpbin (จาก Visual Studio Command Prompt บน Windows): ใช้ดู Import/Export Table สำหรับไฟล์ PE

- objdump (Linux): ใช้ดู Dynamic Symbols (ซึ่งรวมถึง Imports/Exports) สำหรับไฟล์ ELF

d

dumpbin /imports C:\path\to\malware_sample.exe

dumpbin /exports C:\path\to\malware_sample.dll

(บน Windows, ต้องรันใน Visual Studio Command Prompt)

h

objdump -T /path/to/malware_sample

(บน Linux, -T แสดง dynamic symbol entries ซึ่งรวมถึง imports)

4. การวิเคราะห์ Disassembly/Decompilation Analysis

นี่คือหัวใจของการวิเคราะห์แบบนิ่ง การ Disassembly คือการแปลง Machine Code ให้เป็น Assembly Code ที่มนุษย์สามารถอ่านได้ (ถึงแม้จะซับซ้อน) ส่วนการ Decompilation คือการพยายามแปลง Assembly Code กลับไปเป็น Source Code ระดับสูง (เช่น C/C++) ซึ่งจะง่ายต่อการทำความเข้าใจมากขึ้น เทคนิคเหล่านี้ช่วยให้นักวิเคราะห์สามารถติดตามการไหลของโปรแกรม, ระบุเงื่อนไขการทำงาน, และเข้าใจตรรกะเบื้องหลังของมัลแวร์

- IDA Pro Free (Interactive Disassembler): เป็นมาตรฐานอุตสาหกรรมสำหรับการ Disassembly รองรับสถาปัตยกรรม CPU และรูปแบบไฟล์ที่หลากหลาย มีเวอร์ชันฟรีที่มีข้อจำกัด

- Ghidra (NSA Reverse Engineering Tool): เครื่องมือ Open-source ที่พัฒนาโดย NSA มีทั้ง Disassembler และ Decompiler รองรับหลายแพลตฟอร์มและสถาปัตยกรรม

- x64dbg: Disassembler/Debugger สำหรับ Windows ที่มีฟังก์ชันการดูโค้ดแบบนิ่งที่ดี

- Binary Ninja: Commercial disassembler/decompiler ที่ได้รับความนิยม

5. การวิเคราะห์แพ็คเกอร์และการป้องกันการดีบัก (Packer and Anti-Debugging Analysis)

มัลแวร์จำนวนมากใช้ "Packer" เช่น UPX, ASPack, Themida เพื่อบีบอัดหรือเข้ารหัสโค้ดของตัวเอง ทำให้การวิเคราะห์แบบนิ่งทำได้ยากขึ้น เพราะโค้ดที่แท้จริงจะถูกซ่อนไว้จนกว่าโปรแกรมจะถูกรัน การระบุ Packer และการพยายามแกะ Pack (unpack) จึงเป็นขั้นตอนสำคัญ นอกจากนี้ มัลแวร์บางตัวยังใช้เทคนิค Anti-Debugging หรือ Anti-VM (Virtual Machine) เพื่อตรวจจับว่ากำลังถูกวิเคราะห์อยู่หรือไม่ และจะเปลี่ยนพฤติกรรมหรือไม่ทำงานเลย

- PEiD (PE Identifier): เครื่องมือเก่าแต่ยังคงมีประโยชน์ในการระบุ Packer สำหรับไฟล์ PE

- DIE (Detect It Easy): เครื่องมือที่ทันสมัยกว่า PEiD สามารถระบุ Packer, Compiler และเทคนิคการป้องกันต่างๆ ได้กว้างขวางขึ้น

- UPX: เป็นทั้ง Packer และ Unpacker ตัวมันเองสามารถใช้ในการแกะไฟล์ที่ถูก Pack ด้วย UPX ได้

h

upx -d /path/to/packed_sample.exe

คำสั่งนี้จะพยายามแกะไฟล์ที่ถูก Pack ด้วย UPX (-d คือ decompress)

6. การคำนวณ Hash (Hashing)

การคำนวณค่าแฮช (เช่น MD5, SHA-1, SHA-256) ของไฟล์มัลแวร์เป็นวิธีที่รวดเร็วในการระบุตัวตนของไฟล์นั้น ค่าแฮชที่คำนวณได้สามารถนำไปเปรียบเทียบกับฐานข้อมูล Threat Intelligence สาธารณะ เช่น VirusTotal เพื่อดูว่าไฟล์นั้นเป็นที่รู้จักว่าเป็นมัลแวร์หรือไม่ และได้รับรายงานจากเครื่องมือป้องกันต่างๆ ว่าอย่างไร

- certutil (Windows): ใช้คำนวณค่าแฮช

- sha256sum, md5sum (Linux): ใช้คำนวณค่าแฮช

d

certutil -hashfile C:\path\to\malware_sample.exe SHA256

(บน Windows)

h

sha256sum /path/to/malware_sample

md5sum /path/to/malware_sample

(บน Linux)

7. การวิเคราะห์ไฟล์ซิป/ไฟล์เก็บถาวร (Archive File Analysis)

มัลแวร์มักถูกส่งมาในรูปแบบของไฟล์เก็บถาวรที่เข้ารหัสด้วยรหัสผ่าน (password-protected ZIP/RAR files) เพื่อหลีกเลี่ยงการตรวจจับโดย Antivirus ในขั้นต้น การวิเคราะห์เหล่านี้จึงต้องรวมถึงการพยายามแตกไฟล์เหล่านี้ออกมา

- fcrackzip: สำหรับการพยายามถอดรหัสผ่านไฟล์ ZIP (มักใช้ร่วมกับ Wordlist)

- 7z (7-Zip command-line utility): สำหรับแตกไฟล์ ZIP/RAR และไฟล์เก็บถาวรประเภทอื่นๆ

h

fcrackzip -D -p /path/to/wordlist.txt /path/to/malware_archive.zip

คำสั่งนี้จะพยายามถอดรหัสไฟล์ ZIP โดยใช้พจนานุกรม (wordlist) ที่ระบุ

h

7z x /path/to/malware_archive.zip -o/path/to/output_folder -p"infected"

คำสั่งนี้จะแตกไฟล์ ZIP ไปยังโฟลเดอร์ที่ระบุ โดยใช้รหัสผ่าน "infected"

8. YARA Rules (YARA Rules)

YARA เป็นเครื่องมือที่ใช้ในการสร้างลายเซ็น (signatures) เพื่อระบุไฟล์ที่เข้าข่ายมัลแวร์ นักวิเคราะห์สามารถเขียนกฎ (rules) ที่ระบุคุณสมบัติเฉพาะของมัลแวร์ เช่น สตริงที่เฉพาะเจาะจง, ลำดับไบต์, หรือเงื่อนไขของ PE header YARA rules มีประโยชน์อย่างมากในการค้นหามัลแวร์ที่คล้ายกัน (malware families) หรือ variants ใหม่ๆ

- yara: เครื่องมือหลักในการคอมไพล์และรัน YARA rules

rule ExampleMalwareDetect

{

meta:

author = "YourName"

date = "2023-10-27"

description = "Detects a simple malware sample based on specific strings."

version = "1.0"

strings:

$s1 = "This is a malicious string." ascii wide

$s2 = "C:\\Windows\\System32\\malware.exe" ascii

$s3 = { 55 8B EC 83 E4 F8 83 EC 00 } // Example byte pattern

condition:

all of them

}

- ตัวอย่างคำสั่ง (yara):

h

yara -r /path/to/yara_rules.yar /path/to/target_directory/

คำสั่งนี้จะสแกนหาไฟล์ที่ตรงกับกฎใน yara_rules.yar ภายในไดเรกทอรีเป้าหมาย (-r คือ recursive)

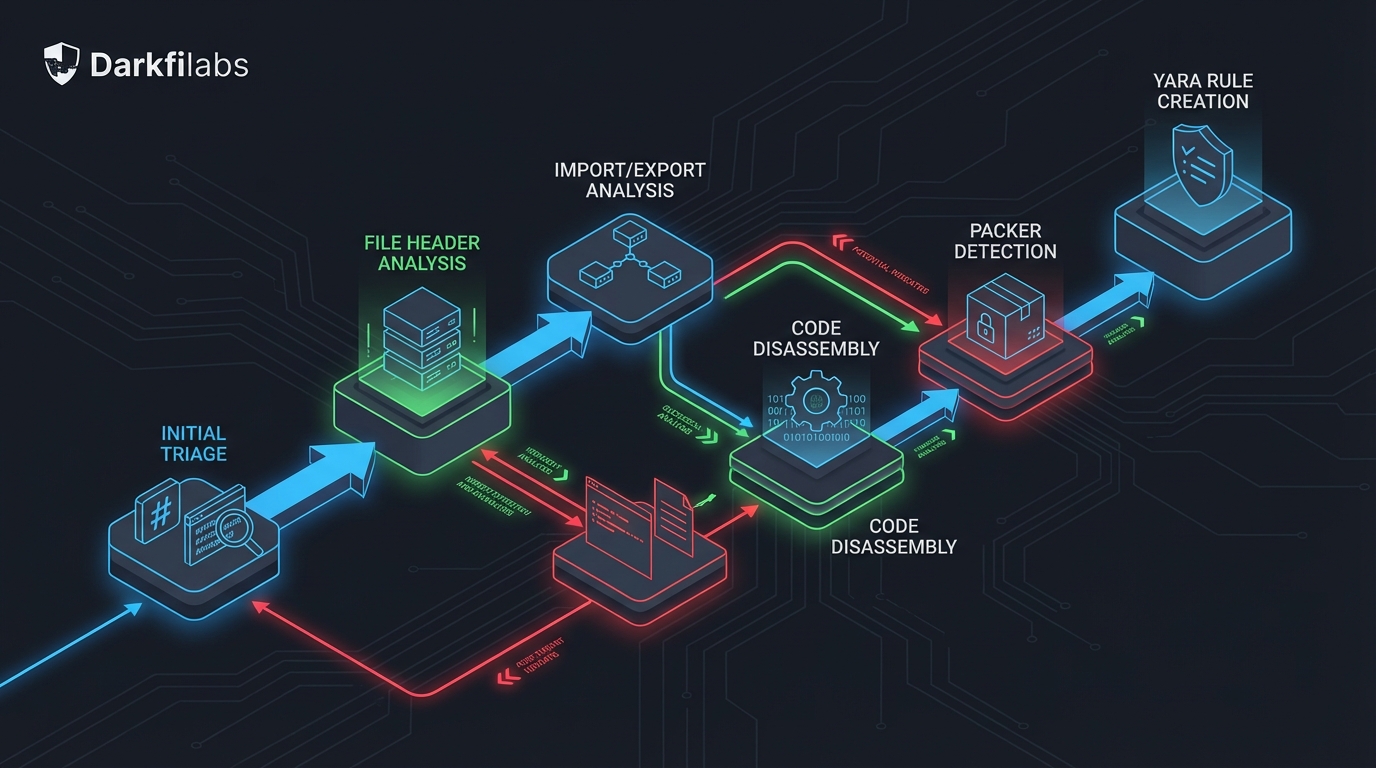

ขั้นตอนการวิเคราะห์ Malware แบบนิ่ง

การวิเคราะห์มัลแวร์แบบนิ่งมักเป็นกระบวนการซ้ำๆ ที่ต้องใช้ความระมัดระวังและเป็นระบบ โดยมีขั้นตอนทั่วไปดังนี้:

1. การเตรียมสภาพแวดล้อม (Environment Setup):

- จัดตั้งสภาพแวดล้อมการวิเคราะห์ที่แยกขาดจากเครือข่ายหลัก (isolated environment) เช่น Virtual Machine ที่ไม่มีการเชื่อมต่ออินเทอร์เน็ตหรือจำกัดการเข้าถึงอย่างเข้มงวด

- ติดตั้งเครื่องมือที่จำเป็นทั้งหมด (disassemblers, decompilers, hex editors, string extractors, hash calculators, YARA)

- ตรวจสอบให้แน่ใจว่าเครื่องมือและระบบปฏิบัติการมีความทันสมัยและปลอดภัย

2. การเก็บรวบรวมข้อมูลเบื้องต้น (Initial Triage and Information Gathering):

- การคำนวณค่าแฮช: คำนวณ MD5, SHA1, SHA256 และเปรียบเทียบกับฐานข้อมูล Threat Intelligence (เช่น VirusTotal) เพื่อดูว่าเป็นมัลแวร์ที่รู้จักหรือไม่

- การตรวจสอบประเภทไฟล์: ใช้คำสั่ง file (Linux) หรือเครื่องมือเช่น DIE เพื่อระบุประเภทไฟล์ (PE, ELF, DLL, Script) และสถาปัตยกรรม (32/64-bit)

- การวิเคราะห์สตริง: แยกสตริงออกจากไฟล์เพื่อค้นหาเบาะแสเกี่ยวกับ URL, IP, ชื่อไฟล์, ชื่อฟังก์ชัน, ข้อความผิดพลาด

3. การตรวจสอบโครงสร้างไฟล์และคุณสมบัติ (File Structure and Properties Analysis):

- การวิเคราะห์ PE/ELF Header: ใช้ PE-bear, CFF Explorer, readelf เพื่อตรวจสอบส่วนหัวของไฟล์ ส่วนต่างๆ (sections), เวลาการคอมไพล์ และข้อมูลเมตาอื่นๆ

- การวิเคราะห์ Import/Export Table: ระบุฟังก์ชัน API ที่มัลแวร์ใช้หรือส่งออก เพื่อคาดเดาถึงวัตถุประสงค์ (เช่น การจัดการไฟล์, เครือข่าย, รีจิสทรี)

- การระบุ Packer/Obfuscator: ใช้ PEiD หรือ DIE เพื่อตรวจจับว่าไฟล์ถูก Pack หรือ Obfuscate ด้วยเครื่องมือใด หากพบ ให้พยายาม Unpack โดยใช้เครื่องมือที่เหมาะสม (เช่น UPX สำหรับไฟล์ที่ถูก Pack ด้วย UPX)

4. การตรวจสอบโค้ดระดับต่ำ (Low-Level Code Analysis):

- การ Disassembly/Decompilation: ใช้ IDA Pro Free, Ghidra, Binary Ninja เพื่อแปลงโค้ดไบนารีเป็น Assembly หรือ pseudo-code เพื่อวิเคราะห์การไหลของโปรแกรม, เงื่อนไข, ลูป และฟังก์ชันที่สำคัญ

- การระบุฟังก์ชันที่น่าสงสัย: ค้นหาการเรียกใช้ฟังก์ชัน API ที่มีอันตราย (เช่น CreateRemoteThread, WriteProcessMemory, URLDownloadToFile) หรือส่วนของโค้ดที่มีพฤติกรรมผิดปกติ

- การวิเคราะห์โครงสร้างข้อมูล: ตรวจสอบโครงสร้างข้อมูลที่มัลแวร์ใช้งานเพื่อทำความเข้าใจการจัดเก็บและประมวลผลข้อมูล

5. การสร้าง YARA Rules (YARA Rule Creation):

- เมื่อพบคุณสมบัติเฉพาะของมัลแวร์ (เช่น สตริงที่ไม่ซ้ำใคร, ลำดับไบต์, เงื่อนไขของ PE header) ให้สร้าง YARA rules เพื่อใช้ในการตรวจจับมัลแวร์ตัวเดียวกันหรือ Variants ในอนาคต

- ทดสอบ YARA rules ที่สร้างขึ้นกับฐานข้อมูลมัลแวร์ที่รู้จักและไม่รู้จัก เพื่อลด False Positives/Negatives

6. การจัดทำรายงาน (Reporting):

- บันทึกข้อมูลและข้อค้นพบทั้งหมดที่ได้จากการวิเคราะห์ รวมถึงค่าแฮช, สตริงที่น่าสนใจ, API ที่ใช้, การระบุ Packer, ฟังก์ชันที่สำคัญ และ YARA rules ที่สร้างขึ้น

- สรุปวัตถุประสงค์และพฤติกรรมที่คาดการณ์ของมัลแวร์

Security Best Practices

การป้องกันและตรวจจับมัลแวร์อย่างมีประสิทธิภาพต้องอาศัยทั้งเทคนิคการวิเคราะห์ที่แข็งแกร่งและมาตรการรักษาความปลอดภัยที่ครอบคลุม:

บทสรุป

Static Analysis คือหัวใจสำคัญของการวิเคราะห์มัลแวร์ เป็นด่านแรกที่ช่วยให้นักวิเคราะห์สามารถเปิดโปงโครงสร้าง ฟังก์ชันการทำงาน และกลไกซ่อนเร้นของภัยคุกคามไซเบอร์ได้โดยไม่จำเป็นต้องรันโปรแกรมจริง ตั้งแต่การตรวจสอบส่วนหัวของไฟล์ การแยกสตริง การวิเคราะห์ฟังก์ชัน API ที่ถูกเรียกใช้ ไปจนถึงการ Disassembly และ Decompilation เพื่อทำความเข้าใจโค้ดในระดับลึก เทคนิคเหล่านี้ล้วนเป็นองค์ประกอบสำคัญที่ช่วยสร้างความเข้าใจพื้นฐานเกี่ยวกับพฤติกรรมของมัลแวร์ เครื่องมืออย่าง PE-bear, Ghidra, IDA Pro Free, strings, yara และอื่นๆ ได้พิสูจน์แล้วว่ามีคุณค่าอย่างยิ่งในการช่วยเหลือนักวิเคราะห์ในการทำงานนี้

แม้จะมีข้อจำกัดในการไม่สามารถมองเห็นพฤติกรรมเชิงโต้ตอบของมัลแวร์ได้โดยตรง แต่ Static Analysis ก็เป็นรากฐานที่มั่นคงสำหรับขั้นตอนการวิเคราะห์มัลแวร์ที่ซับซ้อนยิ่งขึ้น เมื่อผสานรวมกับการวิเคราะห์แบบไดนามิกและมาตรการรักษาความปลอดภัยที่แข็งแกร่ง องค์กรจะสามารถสร้างเกราะป้องกันที่แข็งแกร่ง และตอบสนองต่อภัยคุกคามได้อย่างมีประสิทธิภาพสูงสุด การเรียนรู้และฝึกฝนเทคนิคเหล่านี้อย่างต่อเนื่องจึงเป็นสิ่งจำเป็นสำหรับทุกคนที่ต้องการเป็นผู้เชี่ยวชาญด้านความปลอดภัยทางไซเบอร์ในยุคดิจิทัล